安全加固(Windows 加固)

账号管理与认证授权

按用户类型分配账号

- 目的:根据系统要求,设定

不同账户和组,管理员、数据库sa、审计用户、来宾用户等 - 实施方法:

- 打开

本地用户和计算机管理器 - 打开运行,输入

lusrmgr.msc - 根据用户要求将

账户加入功能组 右击账户一属性一更改隶属于- 右击功能组一

属性一成员

- 打开

清理系统无用账户

- 目的:

删除或锁定与设备运行,维护等工作无关的账号,提高账户安全性 - 实施方法:

- 打开

本地用户和计算机管理器 - 打开

运行,输入Iusrmgr.msc 删除或者锁定无关账号(删除操作不可逆)- 右击

账户一删除 - 右击

账户一属性一账户已禁用

- 打开

重命名administrator,禁用quest

- 目的:减少账户被爆破可能性,提高系统访问安全性

- 实施方法:

- 打开

本地用户和计算机管理器- 打开运行,输入

lusrmgr.msc

- 打开运行,输入

- 为管理员

administrator账户改名- 右击

administrator-重命名一属性一全名

- 右击

- 禁用来宾

guest- 右击

guest-属性一>账户己禁用

- 右击

- 打开

设置密码策略

- 目的:防止弱口令出现,降低被爆破的可能性

- 实施方法:

- 打开本地安全策略

- 打开运行,输入

secpol.msc

- 打开运行,输入

- 找到密码策略

- 账户策略一

密码策略

- 账户策略一

- 修改默认值

- 密码必须符合

复杂性要求:禁用一启用 - 密码长度最小值:

0-8

- 密码必须符合

- 密码最短使用期限:

0天 - 密码最长使用期限:

42天一>90天 - 强制密码历史:

1-5 - 用可还原的加密来存储:禁用

- 打开本地安全策略

配置账户锁定策略

- 目的:有效降低

administrator意外的账户被爆破的几率 - 实施方法

- 打开本地安全策略

- 打开运行,输入

secpol.msc

- 打开运行,输入

- 找到密码策略

- 账户策略二账户锁定策略

- 账户锁定

时间:未定义一30分钟 - 账户锁定

國值:0一6。 - 复位账户

锁定计数器:未定义一30分钟

- 打开本地安全策略

不显示最后的用户名

- 目的:防止被线下获取登录

账户名称 - 实施方法:

- 打开

本地安全策略- 打开运行,输入

secpol.msc

- 打开运行,输入

- 找到

用户杈限分配本地策略一安全选项交互式登录:不显示最后的用户名。改为启用

- 打开

远程关机权限设置

- 目的:防止远程用户非法关闭系统

- 实施方法

- 打开本地安全策略

- 打开运行,输入

secpol.msc

- 打开运行,输入

- 找到

用户权限分配本地策略一用户权限分配- 从

远端系统强制关机策略中,只保留administrators组

- 打开本地安全策略

本地关闭系统设置

- 目的:防止管理员以外账号非法关机

- 实施方法:

- 打开

本地安全策略- 打开运行,输入

secpol.msc

- 打开运行,输入

- 找到

用户权限分配本地策略一用户权限分配- 关闭

系统策略中,只保留administrators组

- 打开

取得文件或对象的所有权设置

- 目的:防止用户非法绕过

NTFS权限,获取文件内容 - 实施方法:

- 打开本地安全策略

- 打开运行,输入

secpol.msc

- 打开运行,输入

- 找到用户权限分配

本地策略一用户权限分配- 取得

文件或对象的所有权策略,只保留administrators组

- 打开本地安全策略

设置从本地登录此计算机

- 目的:防止用户非法登录主机

- 实施方法

- 打开本地安全策略

- 打开运行,输入

secpol.msc

- 打开运行,输入

- 找到用户权限分配

- 本地策略一

用户权限分配 - 从

本地登录此计算机策略,加入授权用户

- 本地策略一

- 打开本地安全策略

设置从网络访问此计算机

- 目的:防止

非法用户通过网络访问计算机资源 - 实施方法

- 打开本地安全策略

- 打开运行,输入

secpol.msc

- 打开运行,输入

- 找到用户权限分配

- 本地策略一>

用户权限分配 网络访问此计算机策略,加入授权用户

- 本地策略一>

- 打开本地安全策略

日志配置

审核策略设置

- 目的:通过

审核策略,纪录系统登录事件,对象访问事件,软件安装事件,安全事件等 - 实施方法

- 打开本地安全策略

- 打开运行,输入

secpol.msc

- 打开运行,输入

找到审核策略- 本地策略一

审核策略

- 本地策略一

修改审核策略审核策略更改”设置为“成功”和“失败”都要审核

- 打开本地安全策略

- “审核对象

访问”设置为“成功’和“失败”都要审核 - “审核

目录服务器访问”设置为“成功”和“失败”都要审核 - ”审核

特权使用”设置为“成功”和"失败’都要审核 - “审核

系统事件”,设置为“成功”和“失败”都要审核 - 《审核

账户管理”设置为“成功”和"失败”都要审核 - 审核

过程追踪设置为“成功”和“失败"都要审核

日志记录策略设置

- 目的:优化系统

日志记录,防止日志溢出 - 实施方法

- 进入

事件查看器 - 打开

运行>eventvwr.msc - 在

日志属性中设置日志大小不小于19240KB,设置当达到最大日志尺寸时,按需要改写事件。 1、1

- 进入

IP协议安全

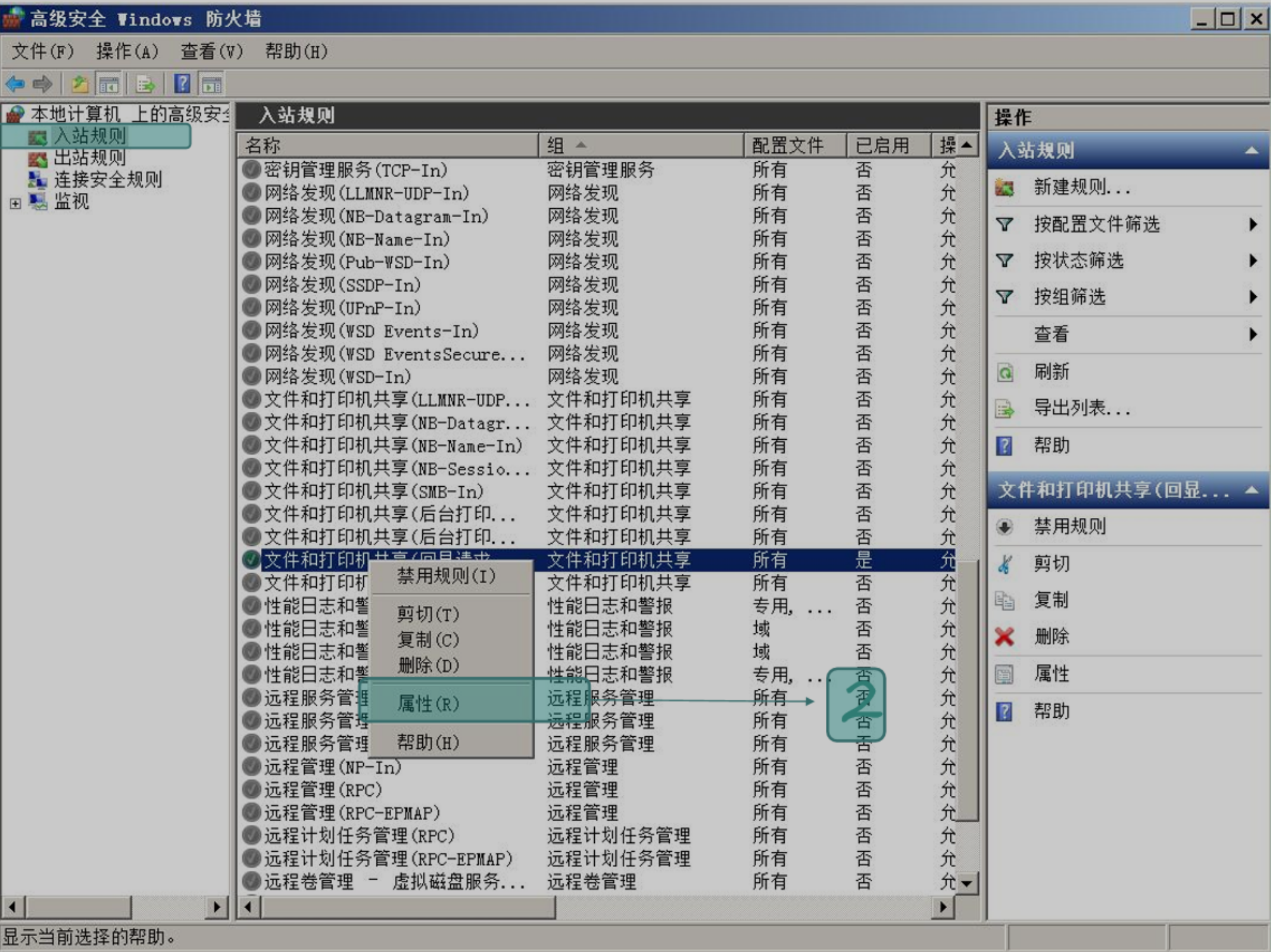

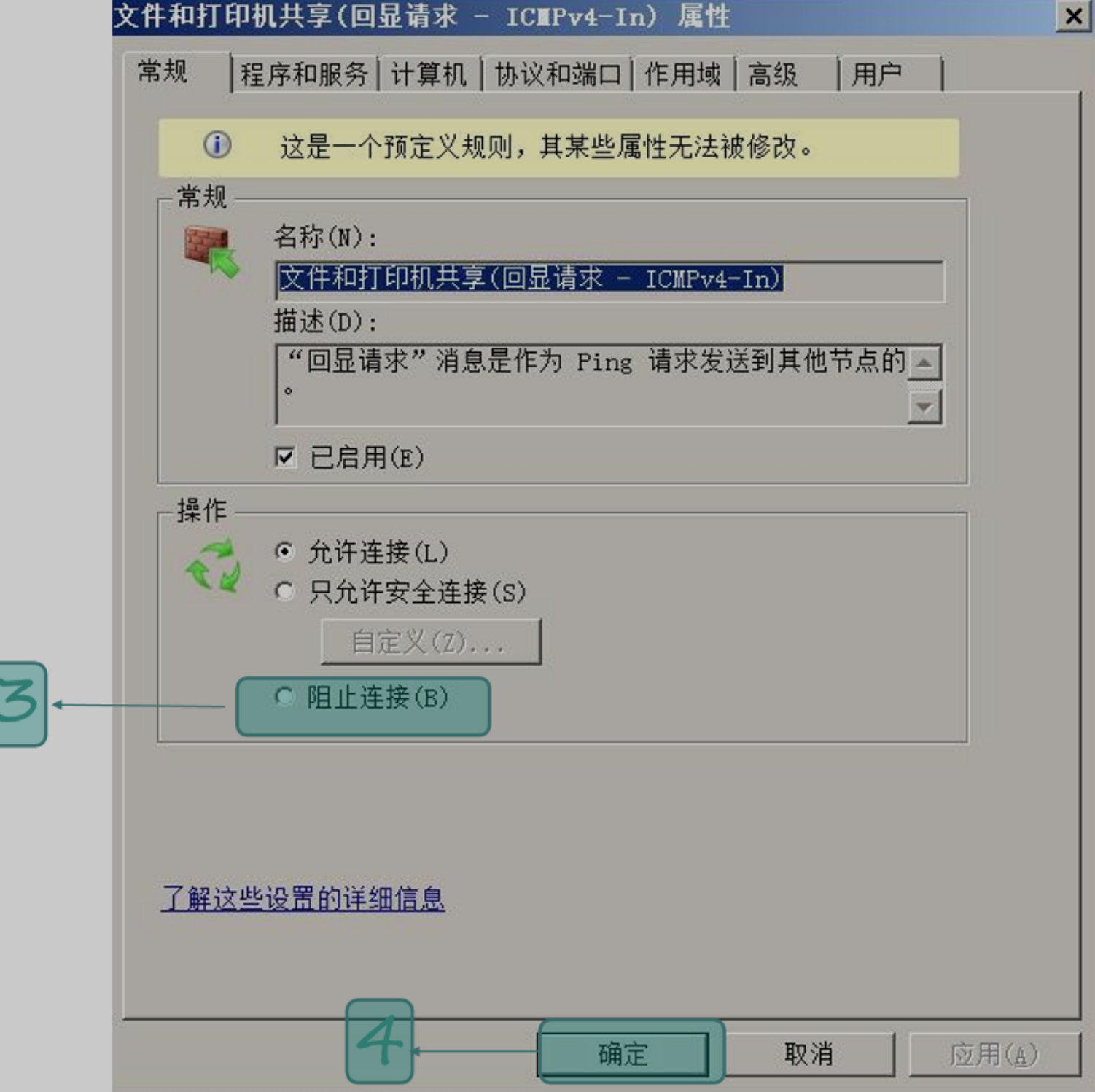

拒绝ICMP协议

点击 入站规则 一一找到 文件和打印机共享(回显请求-ICMPV4-1n)

启用此规则即是开启ping,禁用此规则(P将禁止其他客户端ping通,但不影响TCP、UDP等连接

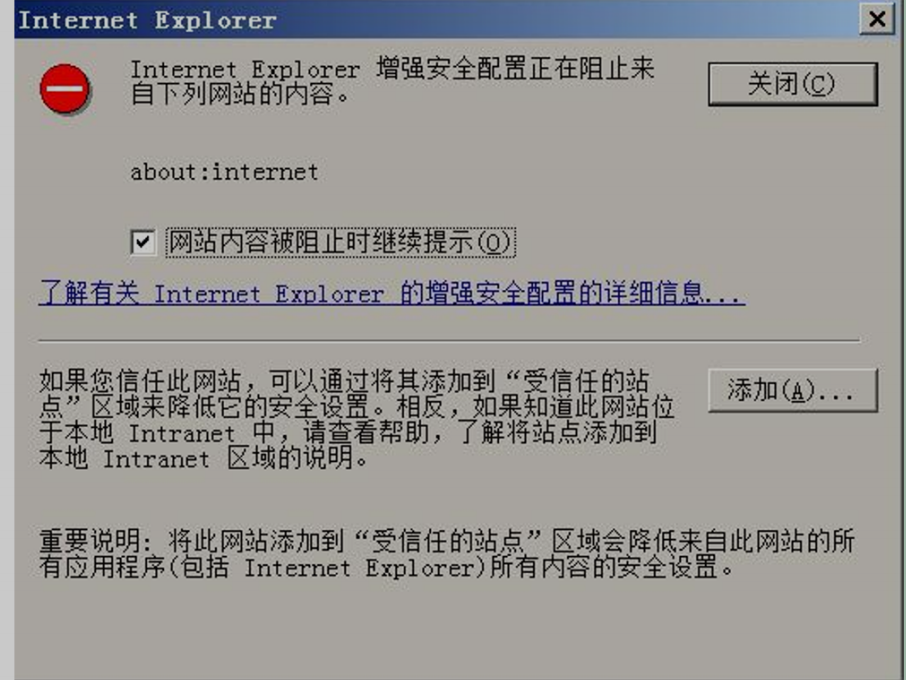

禁止IE增强安全配置

windows Server 2008R2开启了IE增强安全配置,用户每次打开网站总会显示IE增强安全配置弹框,为了方便用户使用体验,禁止iE增强安全配置。

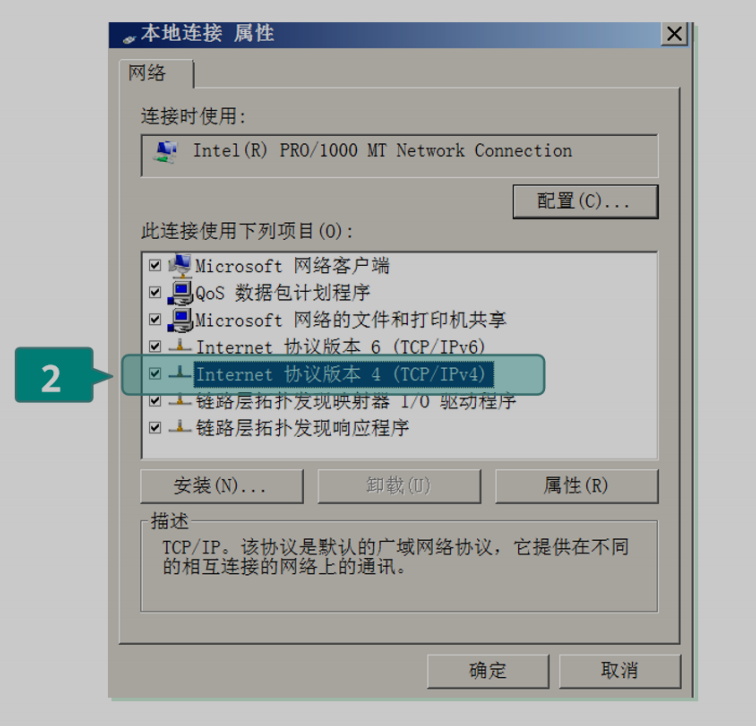

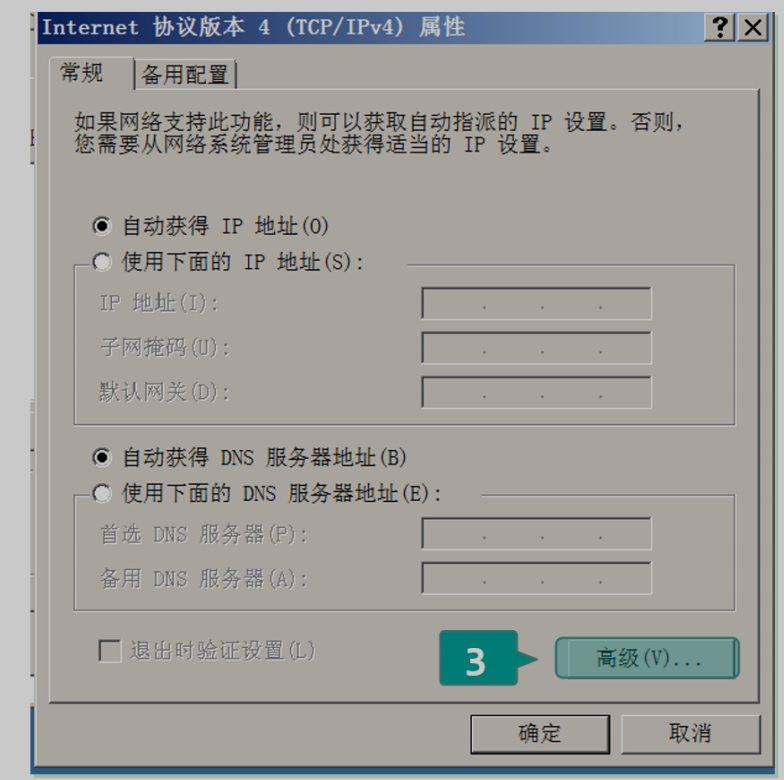

启用TCP/IP筛选

- 目的:

过滤掉不必要的端口,提高网络安全性 - 实施方法

- 运维人员

列出业务所需端口 - 打开

本地连接控制面板一>网络连接一>本地连接

- 找到

高级TCP/IP设置- 右击

本地连接->internet协议属性一高级TCP/IP设置 - 在

选项的属性中启用网络连接的TCP/IP筛选,是开放业务协议端口

- 右击

- 运维人员

开启系统防火墙

- 目的:多角度

封堵业务以外的端口连接 - 实施方法

运维人员列出业务所需端口- 打开

本地连接中的防火墙控制面板一>网络连接一>本地连接- 在

高级诜项中设置启用windows防火墙

- 设置例外

- 只允许

业务端口接入网络

- 只允许

设置空闲超时锁定系统

- 目的:防止由

疏忽导致的系统被非法使用 - 实施方法

- 进入

控制面板一显示一屏幕保护程序 - 启用

屏幕保护程序,设置等待时间为5分钟,启用在恢复时使

用密码保护功能。

- 进入

设置网路服务挂起时间

- 目的:防止

远程登时由于疏忽导致的系统被非法使用 - 实施方法

- 打开本地安全策略

- 打开运行,输入secpol.msc

- 打开安全选项

- 本地策略一>安全选项

- “

microsoft”网络服务器,设置“在挂起会话之前所需空闲时间为"5分钟

- 打开本地安全策略

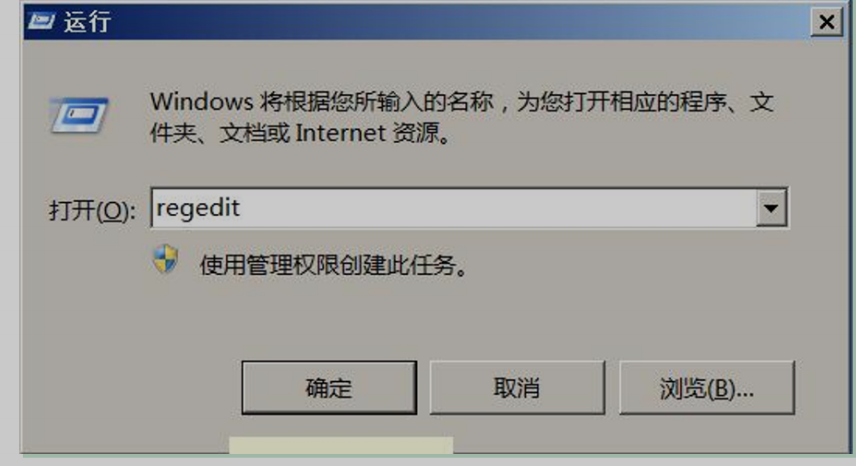

关闭默认共享

- 目的:

windows默认共享分区,关闭后提高信息安全性 - 实施方法

- 打开

注册表编辑器,编辑和新建键值- 打开运行

regedit .msc

- 打开运行

- 展开

L5a目录HKEYLOCALMACHINE\SYSTEM\CurrentControlSetControl\Lsa- 调整

restrictanonymous键值为1 - 建两个

DWORO值分别命名为AutoSharewks和AutoShareserver

- 打开

设置共享文件夹权限

- 目的:只允许

授权账户访问共享文件夹 - 实施方法

- 进入

系统工具 控制面板一>管理工具一>计算机管理- 进入

系统工具一>共享文件夹 查看每个文件夹的共享权限并按需求更改- 在

共享权限中删除everyone动态组

- 进入

禁止IE增强安全配置

- 目的:方便使用,杜绝安全

第三方浏览器 - 实施方法

- 打开

服务器管理器 - 服务器管理器

选项卡安全信息一>配置IE ESC- 可在

管理员配置中禁用该设置,提升使用体验 - 使用结束后

重新改启用

- 打开

正确配置源路由攻击保护

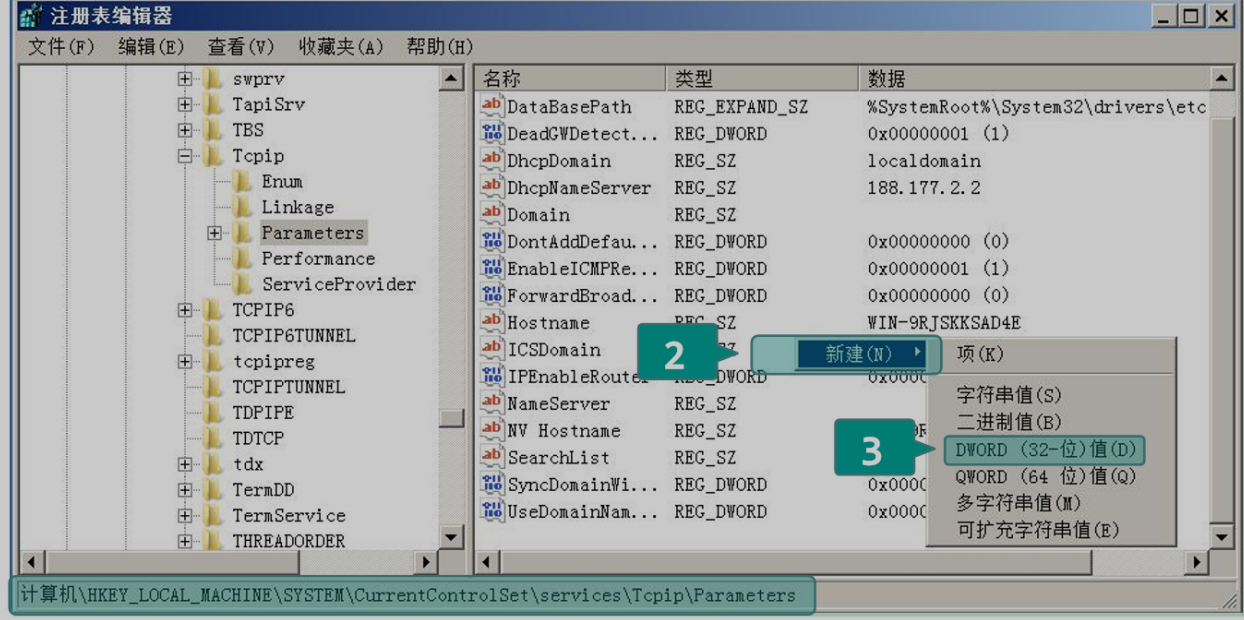

打开命令提示符,运行命令“regedit”打开注册表编辑器,到达parameters文件下新建类型为

DWORD名称为DisablelPSourceRouting

正确配置源路由攻击保护

编辑DisablelPSourceRouting的数值数据,此数据的有效值为0-2,其中0表示转发所有数据

包,1表示不转发源路由的数据包,2表示丢弃所有传入源路由的数据包

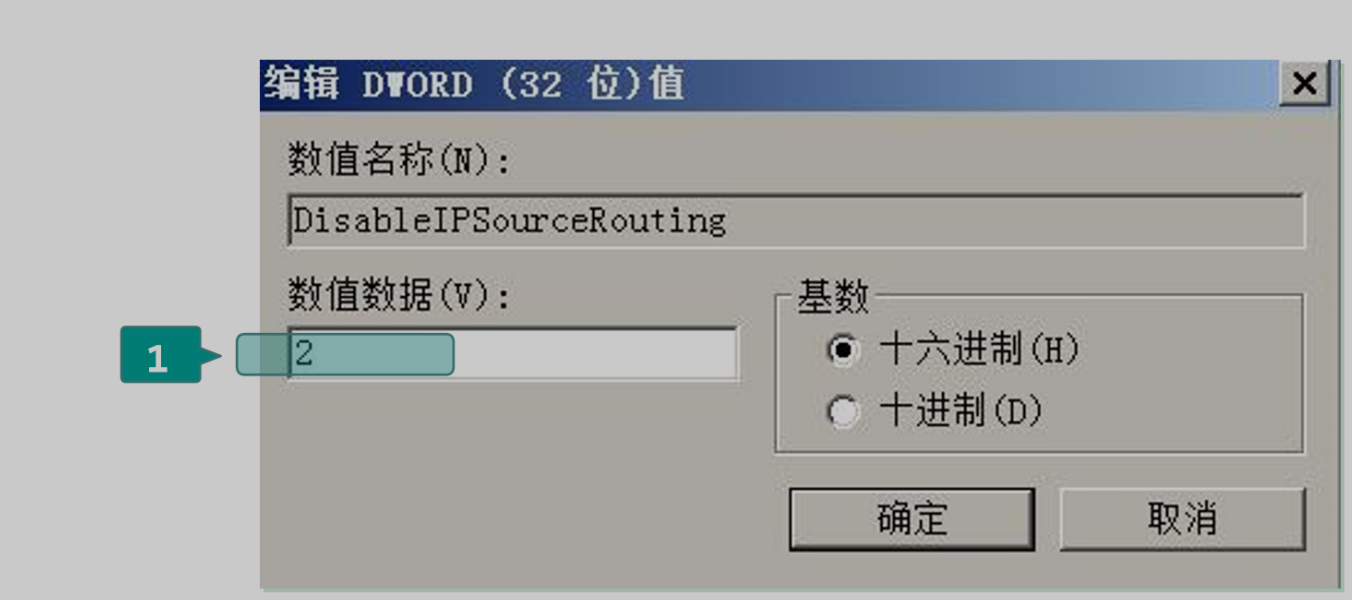

禁用ICMP重定向

打开命令提示符,运行命令“regedit”打开注册表编辑器,到达parameters文件下新建类型为

DWORD名称为EnablelCMPRedirect,编辑数值数据为O阻止主机路由创建接收ICMP 重定向数据包

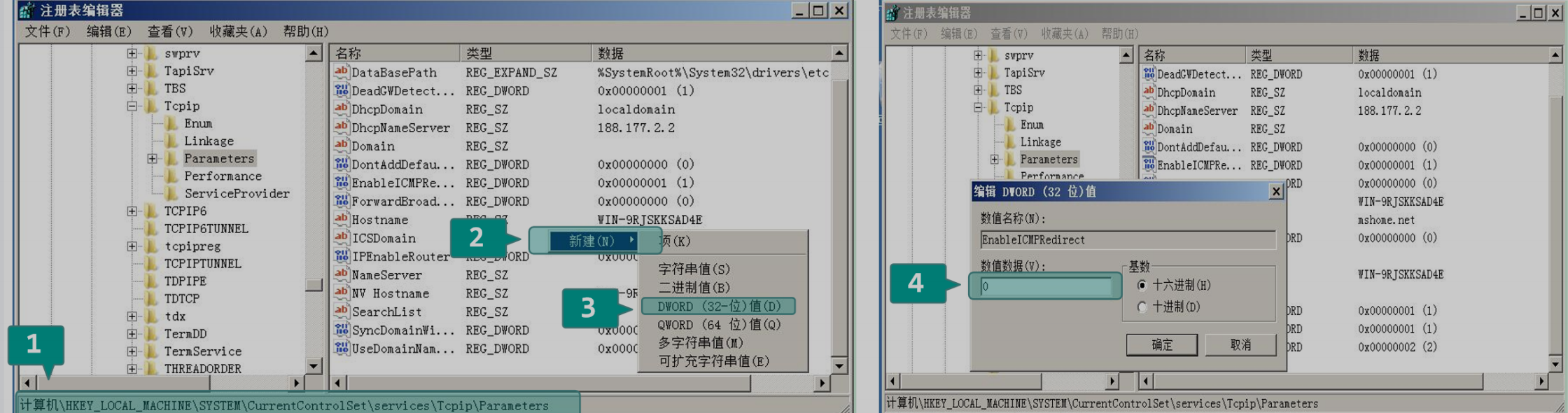

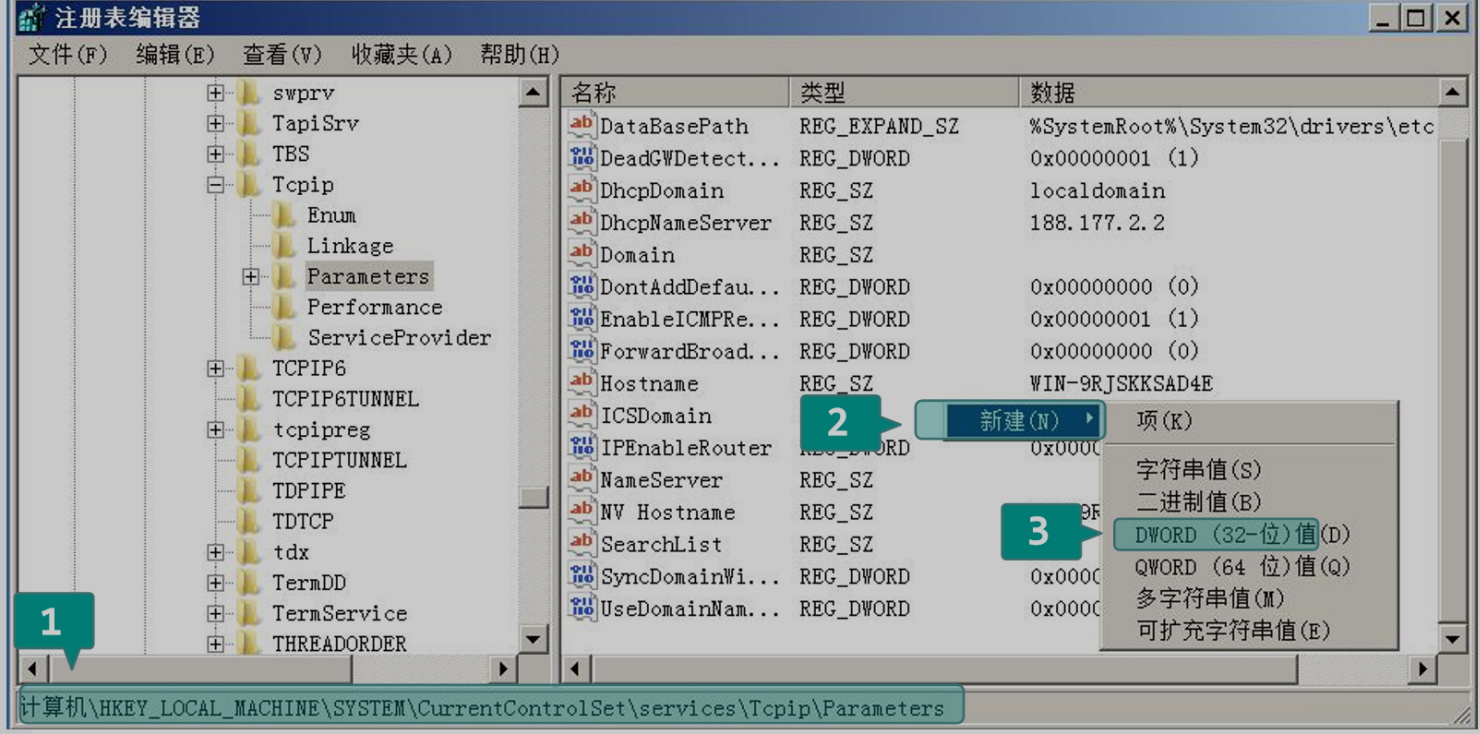

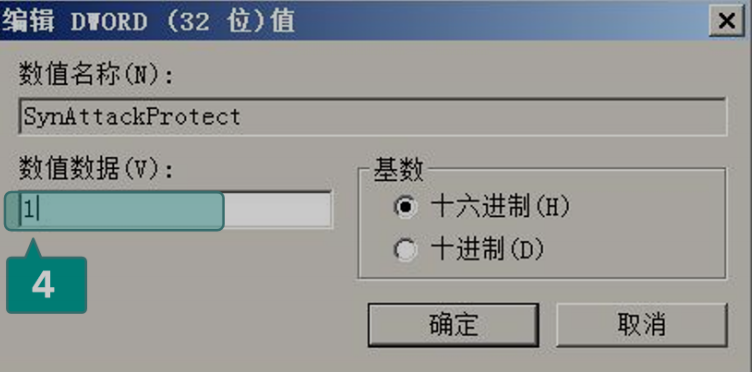

启用SYN攻击保护

打开命令提示符,运行命令regedit”打开注册表编辑器,到达parameters文件下新建类型为DWORD名称为SynAttackProtect,编辑数值数据为1限制TCP半连接的数量以及半连接的时间

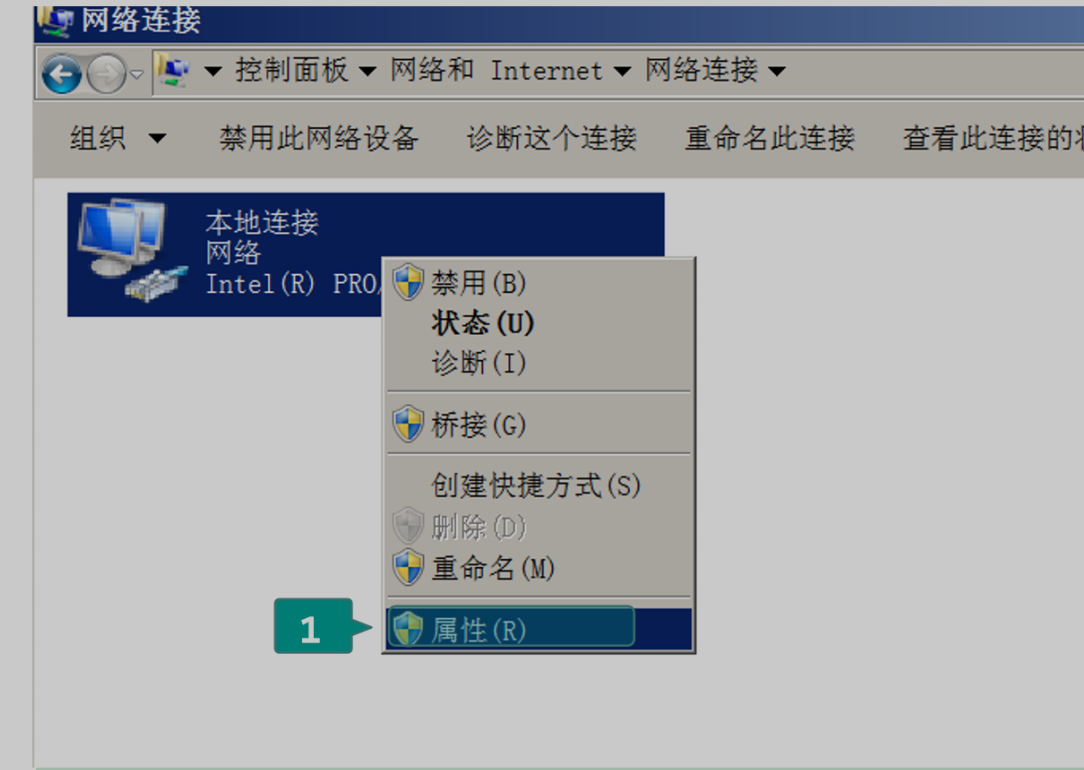

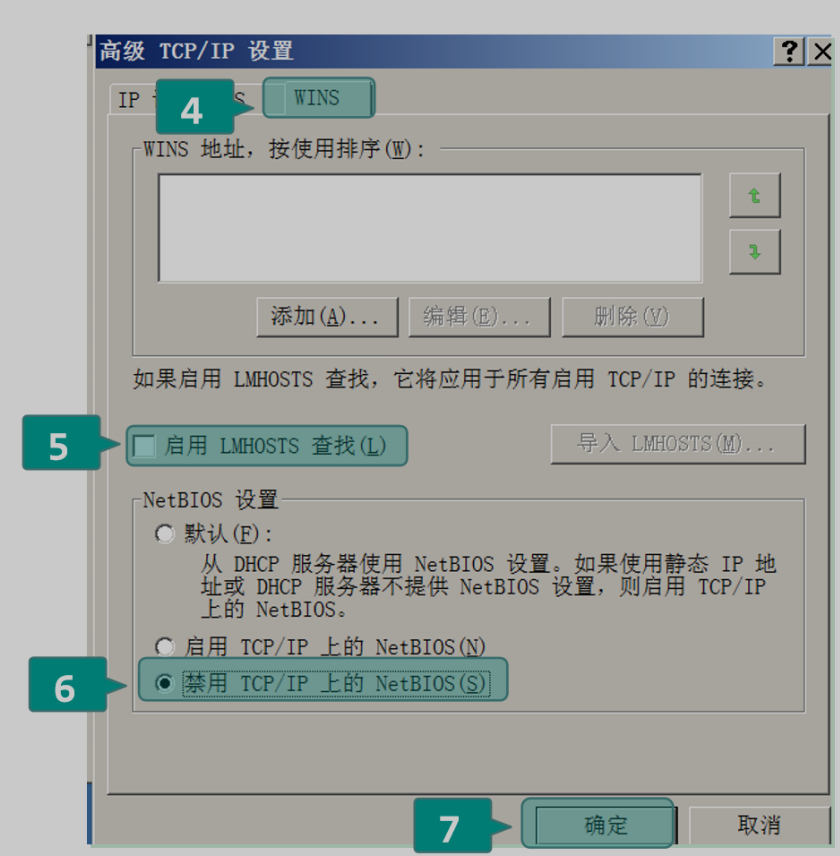

禁用TCP/1P上的NetBIos

通过禁用TCP/IP上的NetBIOS协议,可关闭监听的137、138、139端口。

禁用NetBIOS:

打开CMD输入ncpa.cpl

禁用TCP/IP上的NetBIOS

漏洞管理

安全系统补丁

- 目的:修复

系统漏洞,安装最新的service pack补丁集 - 实施方法

- 部署

WSUS服务器 - 从

Microsoft Update下载补丁 - 在

测试机上安装补丁后测试业务运行情况 - 使用

WSUS服务器内网分发补丁

- 部署

安装和更新杀毒软件

- 目的:提高

系统防御力,保护关键信息不被破坏 - 实施方法

- 在服务器上

安装``最新版企业防病毒软件的服务端 - 使用

C/S结构部署企业版防病毒软件 - 制定

统一安全查杀规则

- 在服务器上

Windows服务

关闭无用服务

- 目的:

关闭不必要的服务,提高系统性能和安全性

- 实施方法- 打开

服务管理器- 打开运行-

services.msc

- 打开运行-

- 关闭

禁用服务- 右击

无关服务一属性一>启动类型(禁用)一>运行状态一停止 - 系统必须服务见附表

- 右击

- 打开

关闭无用自启动项

- 目的:减少

开机自启动服务和软件,提高性能和安全性 - 实施方法

- 打开

微软控制台 - 打开

运行-msconfig - 在

启动选项卡中去掉多余的启动项的V

- 打开

关闭windows自动播放功能

- 目的:防止从

移动存储设备感染自运行病毒 - 实施方法

- 打开

组策略编辑器- 打开

运行-gpedit.msc

- 打开

- 找到

策略所在计算机配置->管理模板->系统->设置- 关闭

自动播放一已启用

- 打开