Web安全-中间件加固

Apache 安全加固

防止webshell越权使用

- 修改

httpd.confvi /etc/httpd/conf/httpd.conf或者编译路径下/conf/httpd.conf

- 检查程序启动账号和用户组

user apache或者nobodygroup apache或者nobody- 一般情况下默认用户符合安全要求

非超级用户权限禁止修改apache主目录

-

在

httpd.conf文件中查找主目录位置grep ServerRoot /etc/httpd/conf/httpd.conf

-

修改权限

chmod修改权限主目录权限chmod -R 700 /etc/httpd/chmod 644 /var/log/httpd/*log

修改日志级别,记录格式

- 修改

httpd.conf文件vi /etc/httpd/conf/httpd.conf

- 更改错误日志

LogLevelnotice(更多的记录信息,但会占用大量空间)ErrorLog /logs/error_log(可根据磁盘规划更改)

更改访问日志LogFormat “%h %l %u %t \”%r\“ %>s %bh \”%{Accept}i\“%{Referer}i\” \“%{User-Agent}i\”“ combinedCustomLog /logs/access_log combined (可根据磁盘规划更改)

防止访问网站目录以外的文件

- 打开

httpd.conf检查关键语法

<Directory />

AllowOverride none

Require all denied

</Directory> 防止使用web直接浏览目录内容

-

修改

httpd.conf文件vi /etc/httpd/conf/httpd.conf

-

去掉站点配置信息中的

Indexes选项

<Directory "/var/www/html">

Options Indexes FollowSymLinks

AllowOverride None

Require all granted

</Directory>Indexes:无法在当前目录下找到首页文件,就显示目录内容

防止通过默认错误回馈泄露敏感信息

- 修改

httpd.conf文件vi /etc/httpd/conf/httpd.conf

- 编辑错误页面配置

ErrorDocument 400 /error400.html

ErrorDocument 401 /error401.html

ErrorDocument 403 /error403.html

ErrorDocument 404 /error404.html

ErrorDocument 405 /error405.html

ErrorDocument 500 /error500.html- 错误页面在

站点根目录下创建,也可以在子目录中 - 错误信息还可以使用“

直接输出提示”

合理设置会话时间,防止拒绝服务

- 编辑

httpd.confvi /etc/httpd/conf/httpd.conf

- 修改内容

Timeout10KeepAliveOnKeepAliveTimeout15

- 此处的连接间隔和

session保持时间单位都是秒,一定要根据实际情况,分析后再设定

避免被针对漏洞

- 编辑

httpd.confvi /etc/httpd/conf/httpd.conf

- 修改信息如下

ServerSignature OffServerTokens Prod

防止trace方法被恶意利用泄露信息

- 编辑

httpd.confvi /etc/httpd/conf/httpd.conf

- 修改信息如下:

TraceEnable Off

确保不使用cgi程序的情况下,关闭cgi功能

- 编辑

httpd.confvi /etc/httpd/conf/httpd.conf

- 注释信息如下:

ScriptAlias /cgi-bin/ "/var/www/cgi-bin/”

<Directory "/var/www/cgi-bin">

AllowOverride None

Options None

Require all granted

</Directory>

LoadModule cgi_module modules/mod_cgi.so 服务器多个ip地址时候,绑定业务接口IP

- 编辑

httpd.confvi /etc/httpd/conf/httpd.conf

- 添加监听

ipListen xx.xx.xx.xx:80- 如果页面为

私有页面,还可以修改默认端口值 - 例如

Listen 10.xx.xx:5000

禁用put,delete等危险的httpd方法

- 编辑

httpd.confvi /etc/httpd/conf/httpd.conf

- 加入信息如下:

<Location />

<LimitExcept GET POST CONNECT OPTIONS>

AllowOverride None

Require all granted

</LimitExcept>

</Location>防止非法文件绕过合法性检查

- 编辑

httpd.confvi /etc/httpd/conf/httpd.conf

- 添加配置信息

<FilesMatch \.php$>

SetHandler application/x-httpd-php

</FilesMatch>

<FilesMatch "\.phps$">

SetHandler application/x-httpd-php-source

</FilesMatch> 禁止PHP页面对SQL注入给与反馈

- 修改

php.ini文件 - 加入或修改信息如下

magic_quotes_gpc=On(PHP<5.4版本)

防止溢出漏洞

-

编辑

httpd.conf文件vi /etc/httpd/conf/httpd.conf

-

添加信息

LimitRequestBody 102400

防止上传执行恶意代码

- 设置文件执行权限

- 编辑

httpd.confvi /etc/httpd/conf/httpd.conf

- 编辑

- 设置有

上传权限的目录

<Directory /var/www/html/test/update>

php_flag engine offf

</Directory>代码解析流程

- 发现

文件上传漏洞->绕过限制上传webShell->webshell被解析->实现远控等效果 命令/代码->解析/编译->执行->实现效果

Linux安装nginx

安装所需⼯具

yum -y install make zlib zlib-devel gcc-c++ libtool openssl openssl-develyum install -y pcre pcre-devel

解压安装

-

获得

Nginx安装包,例如从官⽹下载Nginx,下载地址:https://nginx.org/en/download.html -

使⽤命令:

tar -zxvf nginx-1.6.0.tar.gz -C /usr/src/解压Nginx- 解压完成后切换到

Nginx所在⽬录:

cd /usr/src/nginx-1.6.0

- 解压完成后切换到

-

依次执⾏以下命令:

./configure --prefix=/usr/local/nginxmake && make install

-

优化执⾏路径

ln -s /usr/local/nginx/sbin/* /usr/local/bin

配置nginx.conf

- 输⼊命令:

vim /usr/local/nginx/conf/nginx.conf

找到以下段落:

server {

listen 80;默认端⼝是80,因为可能会和Apache使⽤的端⼝冲突,这⾥改为8888

启动与管理Nginx服务

-

nginx命令启动Nginx -

打开浏览器,访问

http://[IP地址]:8888。如果成功显示“Welcome to Nginx”⻚⾯,说明Nginx服务已成功运⾏。 -

nginx -t测试Nginx配置⽂件 -

nginx -s reload重启Nginx -

nginx -s stop停⽌Nginx -

nginx -v查看Nginx版本

Nginx安全加固

避免被针对版本直接使用漏洞

- 修改

nginx.conf文件,路径/usr/local/nginx/conf/nginx.conf - 在

http模块中添加如下信息

server_tokens off;

某些页面为运维页面,不要公开访问

- 编辑

nginx.conf - 在

server标签内添加如下内容

location ~ /attachments/.*\.(php|php5)?$ {

deny all;

}

location ~ /(attachments|upload)/.*\.(php|php5)?$ {

deny all;

}敏感目录使用白名单访问

修改nginx.conf文件

在server中添加

location /upload {

allow 192.168.1.0/24;

allow 10.1.1.1/32;

deny all;

}防止通过浏览器直接查看目录内容

- 编辑

nginx.conf文件 - 在

http模块下添加一行内容autoindex off;

制作重定向,防止默认页面存在安全隐患

- 编辑

nginx.conf文件 - 在

server模块下加入

error_page 404 /404.html;

location = /404.html {

root /usr/local/nginx/html;

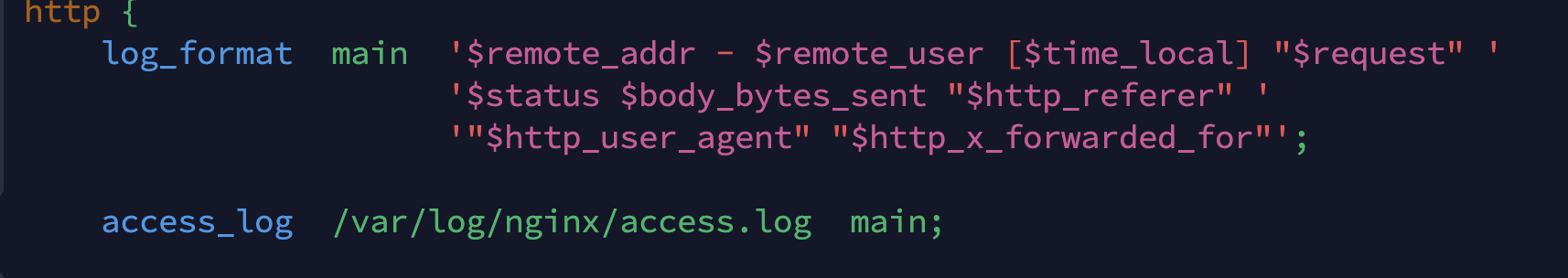

}修改日志格式,便于审计

- 编辑

nginx.conf文件 - 在

http模块内启用标签main的log_format格式

log_format main '$remote_addr - $remote_user [$time_local] "$request" ' '$status

$body_bytes_sent "$http_referer" ' '"$http_user_agent" "$http_x_forwarded_for”’;

在server标签内调用

access_log logs/host.access.log main

只允许常用的get和post方法,减少漏洞

-

编辑

nginx.conf -

在

server模块中加入判断信息

if ($request_method !~* GET|POST) {

return 403;

} 减缓被ddos攻击时资源消耗速度

- 编辑

nginx.conf文件 - 在

http模块中声明limit_req_zone $binary_remote_addr zone=allips:10m rate=20r/s;

- 添加在

server的location中

location / {

limit_req zone=allips burst=5 nodelay;;

limit_rate 20k;

}

location /download {

limit_rate_after 10m;

limit_rate 128k;

} 缓解ddos造成的影响

- 编辑

nginx.conf文件 - 在

http模块中设置

client_body_timeout 10;

client_header_timeout 10;

keepalive_timeout 5 5;

send_timeout 10;防止通过其他途径使用本网站资源

location ~* \.(jpg|jpeg|png|gif|bmp|swf|rar|zip|doc|xls|pdf|gz|bz2|mp3|mp4|flv)$

valid_referers none blocked 192.168.0.1 *.baidu.com;

if ($invalid_referer) {

rewrite ^/ https://site.com/403.jpg;

# return 403;

}

root /usr/share/nginx/img;

} 防止高权限运行nginx进程

- 新建

低权限账户nginx 递归修改nginx安装目录的属主和属组为nginx账户- 登录

nginx账户在/home/nginx/目录中创建log和run目录 - 修改

nginx.conf配置文件,主要调整如下内容

user nginx;

error_log /home/nginx/log/error.log;

pid /home/nginx/run/nginx.pid;

access_log /home/nginx/log/access.log main;- 修改监听端口号为

1024以上 - 使用

nginx账户开启服务

防止非法后缀被服务器识别

- 1) 将

php.ini文件中的cgi.fix_pathinfo的值设为0 - 2) 将

/etc/php5/fpm/pool.d/www.conf中security.limit_ectensions后面的值设为.php

Kali 渗透课堂记录

1. 代理是什么?

举例:访问 google

默认流程:本机浏览器->google

因为有墙所有无法访问,所以需要使用代理

我们需要借助于代理服务器去访问 google,访问流程:

本机浏览器->代理服务器->google

作为安全研究人员,研究安全问题,就是访问的请求或者响应数据包

所以想要拿到浏览器访问网站的数据包需要一个抓包软件,抓包软件会开一个本地代理服务器,将数据包拦截下来。

访问流程:本机浏览器->burpsuite->目标网站

2. 怎么访问一台服务器?

通过域名或者 IP 地址

域名: www.hack.com

IP 地址: 1xx.1xx.1xx.1xx

3. 常用工具:

-

ifconfig查看当前主机的网卡信息 -

arp-scan -l发现主机,原理是发送arp数据包 -

nmap -A IP扫描主机常用端口和服务、操作版本信息 -

nmap -A -p 1-65535 IP扫描主机所有端口和服务、操作系统版本信息 -

nmap -A -p- IP扫描主机所有端口和服务、操作系统版本信息 -

nmap -sV -O -p- IP扫描主机所有端口和服务、操作系统版本信息-sV扫描服务,-O- 扫描系统 ,

-sV -O约等于-A

-

nmap -p- 192.168.220.1/24扫描一个网段的所有主机的所有端口1/24相当于1-255 -

dirb http://192.168.220.205扫描网站目录,发现敏感文件和目录 -

wordlists查看kali中的字典路径

其他中间件安装(jboss,Weblogic,WebSphere,jenkins)

Joss安装方法

- 删除已有的

java工具[root@localhost ~]#rm -rf /usr/bin/java*

- 解压

jdk1.7[root@localhost ~]# tar xf jdk-7u80-linux-x64.tar.gz

- 复制软件到安装路径

[root@localhost ~]# cp -r jdk1.7.0_80/ /usr/local/java[root@localhost ~]# cp -r jboss-6.1.0.Final/ /usr/local/jboss

- 设置

环境变量[root@localhost ~]# vim /etc/profileJAVA_HOME=/usr/local/javaJRE_HOME=/usr/local/java/jrePATH=$PATH:$JAVA_HOME/bin:$JRE_HOME/binCLASS_PATH=.:$JAVA_HOME/lib/dt.jar:$JAVA_HOME/lib/tools.jar:$JRE_HOMR/libexport JAVA_HOME JRE_HOME PATH CLASS_PATHexport JBOSS_HOME=/usr/local/jboss[root@localhost ~]# source /etc/profile

为运行脚本添加执行权限[root@localhost ~]# chmod -R +x /usr/local/jboss/bin/

执行启动脚本[root@localhost ~]# /usr/local/jboss/bin/run.sh

- 访问

jboss页面[http://127.0.0.1:8080/](http://127.0.0.1:8080/)

WebLogic安装办法

创建软件目录[root@localhost ~]# mkdir /ait

- 创建程序账户

[root@localhost ~]# useradd weblogic[root@localhost ~]# passwd weblogic

- 设置程序账户启动环境

[root@localhost ~]# vim /home/weblogic/.bash_profileumask 002ulimit -c unlimitedcd /ait

- 安装

JDK1.8[root@localhost ~]# tar xf /root/jdk-8u181-linux-x64.tar.gz[root@localhost ~]# cp -rf /root/jdk1.8.0_181/ /usr/local/java[root@localhost ~]# rm -rf /usr/bin/java*[root@localhost ~]# vim /etc/profileJAVA_HOME=/usr/local/javaJRE_HOME=/usr/local/java/jrePATH=$PATH:$JAVA_HOME/bin:$JRE_HOME/binCLASS_PATH=.:$JAVA_HOME/lib/dt.jar:$JAVA_HOME/lib/tools.jar:$JRE_HOME/libexport JAVA_HOME JRE_HOME PATH CLASS_PATH

[root@localhost ~]# source /etc/profile

[root@localhost ~]# java -version- 准备安装目录

[root@localhost ~]# cd /ait

[root@localhost ait]# mkdir oraInventory install weblogic

[root@localhost ait]# chown weblogic: oraInventory

[root@localhost ait]# chown weblogic: weblogic

[root@localhost ait]# chown weblogic: install- 创建安装脚本

[root@localhost ait]#vi /ait/install/oraInst.loc

inventory_loc=/ait/oraInventory

inst_group=weblogic

[root@localhost ait]# vim /ait/install/wls.rsp

Response File Version=1.0.0.0.0

[GENERIC]

#weblogic的安装路径

ORACLE_HOME=/ait/weblogic

INSTALL_TYPE=WebLogic Server

DECLINE_SECURITY_UPDATES=true

SECURITY_UPDATES_VIA_MYORACLESUPPORT=false- 更换

weblogic用户,执行安装脚本

[root@localhost ~]# cp -rf /root/fmw_12.2.1.2.0_wls_Disk1_1of1/fmw_12.2.1.2.0_wls.jar /ait/install/

[root@localhost aitI]# su -l weblogic

[root@localhost ait]# cd /ait/install

[root@localhost install]#java -jar fmw_12.2.1.2.0_wls.jar -silent -responseFile /ait/install/wls.rsp -invPtrLoc /ait/install/oraInst.loc

-

优化创建

domain速度[weblogic@localhost ait]$ vim /ait/weblogic/oracle_common/common/bin/config.sh

-

加入信息

JVM_ARGS="-Djava.security.egd=file:///dev/urandom-Dpython.cachedir=/tmp/cachedir ${JVM_D64} ${UTILS_MEM_ARGS}${SECURITY_JVM_ARGS} ${CONFIG_JVM_ARGS}"

-

开始配置初始化

[weblogic@localhost ait]$ sh /ait/weblogic/oracle_common/common/bin/wlst.sh

-

填写如下、内容

readTemplate('/ait/weblogic/wlserver/common/templates/wls/wls.jar')

cd('Servers/AdminServer')

set('ListenPort',7001)

cd('/')

cd('Security/base_domain/User/weblogic')

cmo.setName('weblogic')

cmo.setPassword('www.123.com')

setOption('ServerStartMode','prod')

setOption('OverwriteDomain','true')

writeDomain('/ait/weblogic/user_projects/proddomain')

closeTemplate()

exit()- 开启服务

[weblogic@localhost ait]$ sh /ait/weblogic/user_projects/proddomain/bin/startWebLogic.sh

- 连接

本地UI界面http://127.0.0.1:7001/console

WebLogic加固

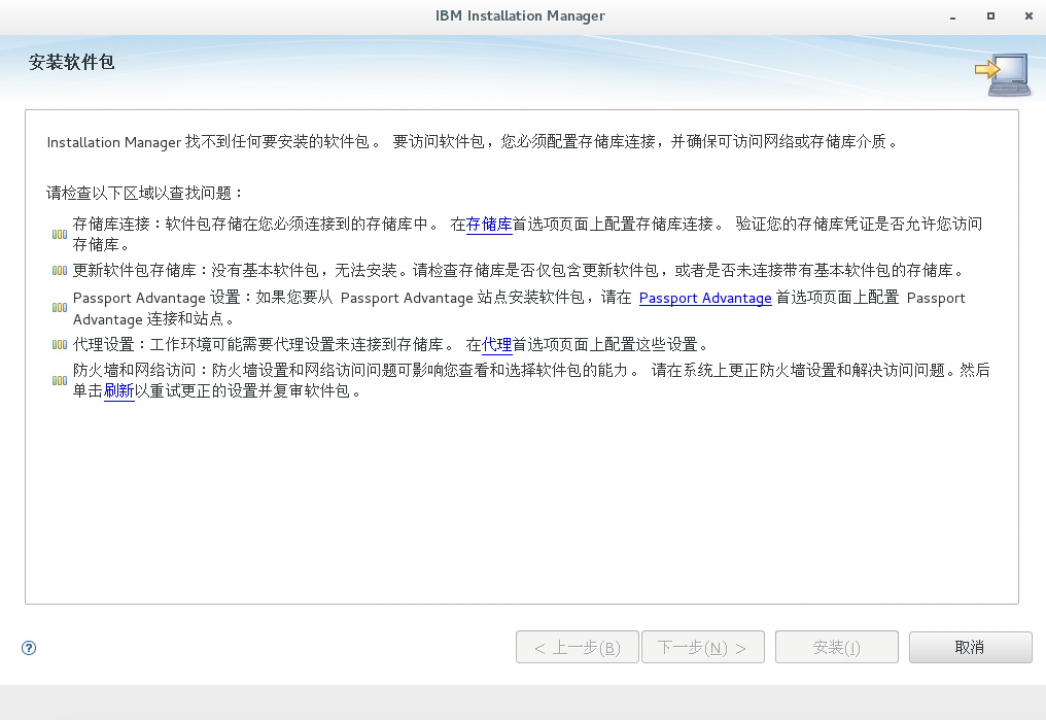

WebSphere安装方法

创建IBM安装程序目录

[root@localhost ~]# mkdir -p /opt/ws/software

将agent.installer.linux.gtk.x86_64_1.8.5000.20160506_1125包内所有内容复制到/opt/ws/software。

-

运行安装脚本

[root@localhost software]# ./con-disk-set-inst.sh

-

根据提示输入

[N]→[A]→[N]→[N]→[I]→[R]→[X] -

创建

ws安装目录[root@localhost ~]# mkdir /opt/IBM/InstallationManager/wasnd /opt/IBM/InstallationManager/wassuppl

-

复制

WAS_V8.5.5_SUPPL_1_OF_3的内容到wassuppl目录 -

复制

WAS_ND_V8.5.5_1_OF_3的内容到wasnd目录

执行IBM安装台

[root@localhost InstallationManager]# /opt/IBM/InstallationManager/eclipse/IBMIM

开始安装

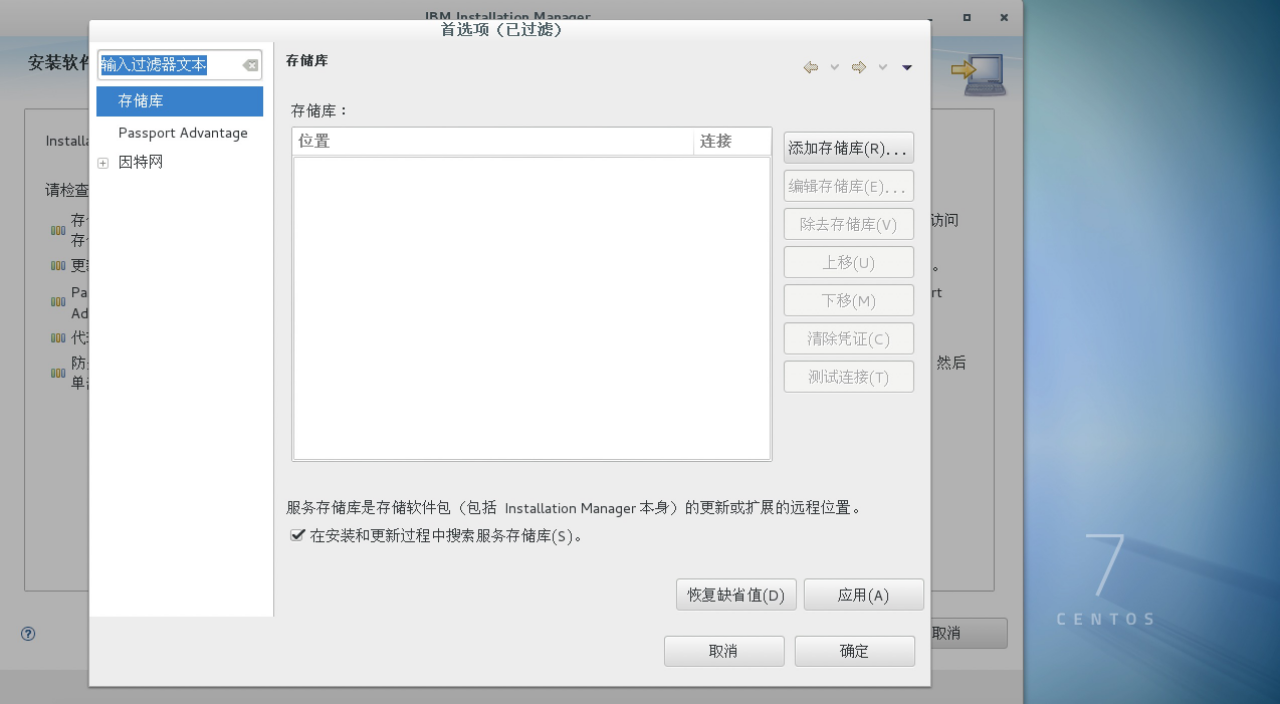

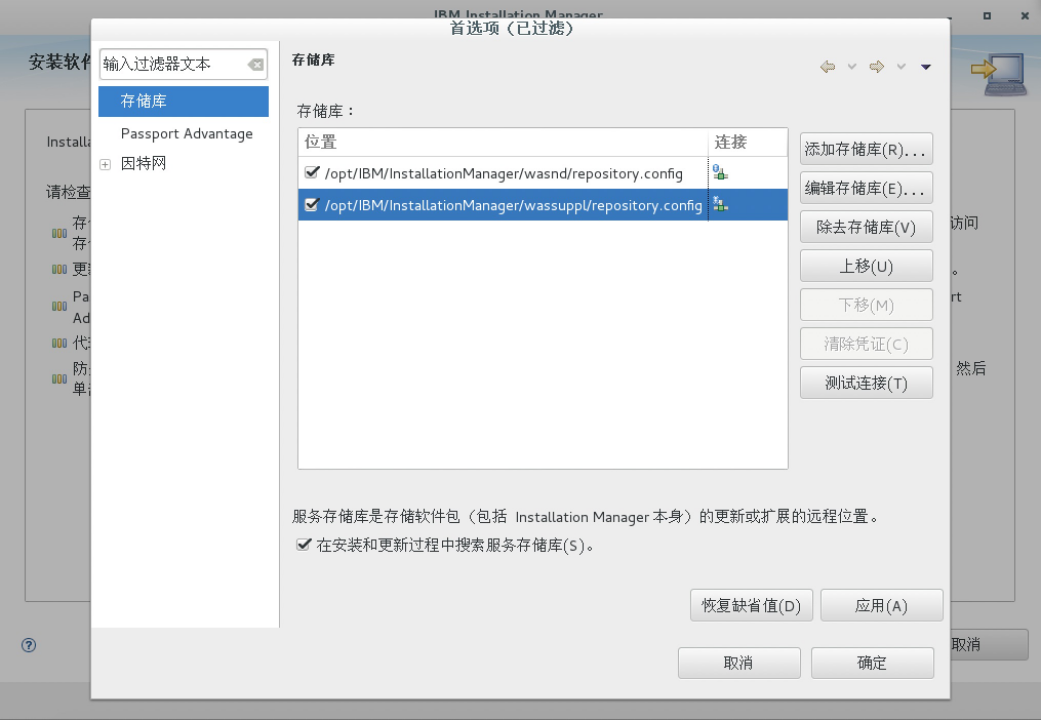

选择存储库

选择存储库

选定刚才复制安装包的配置文件

/opt/IBM/InstallationManager/wasnd/repository.config

/opt/IBM/InstallationManager/wassuppl/repository.config

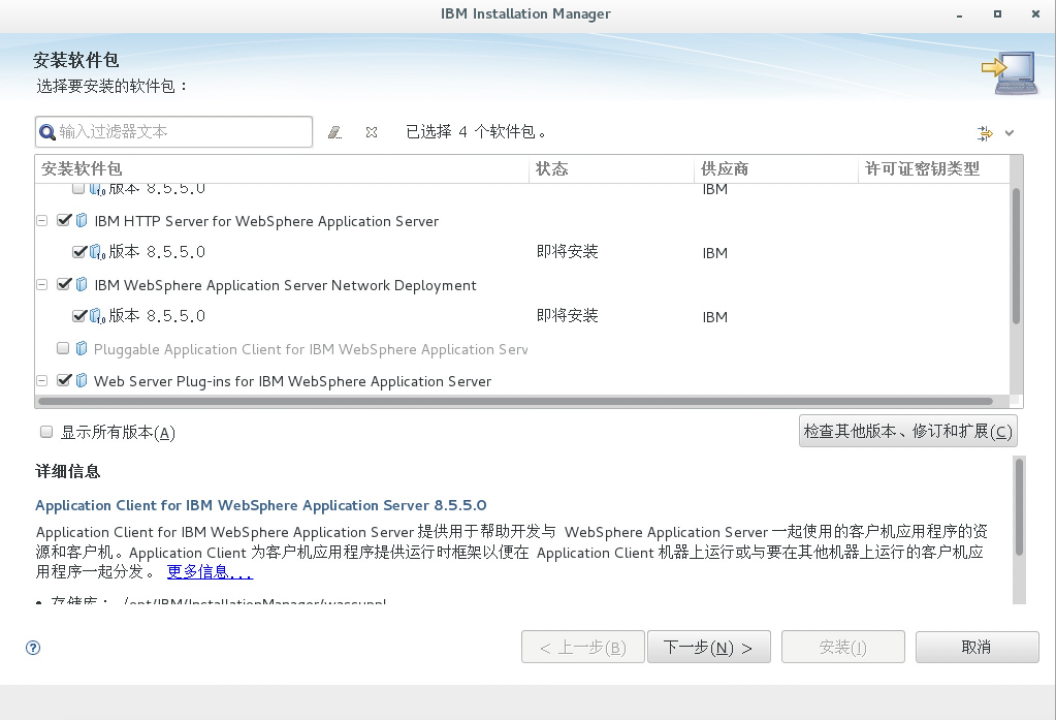

选择需要安装的软件,与websphere相关4个包

IBM HTTP Server

IBM Websphere Application Server

Web Server Plug-ins for IBM Websphere Application

Web Customization Toolbox

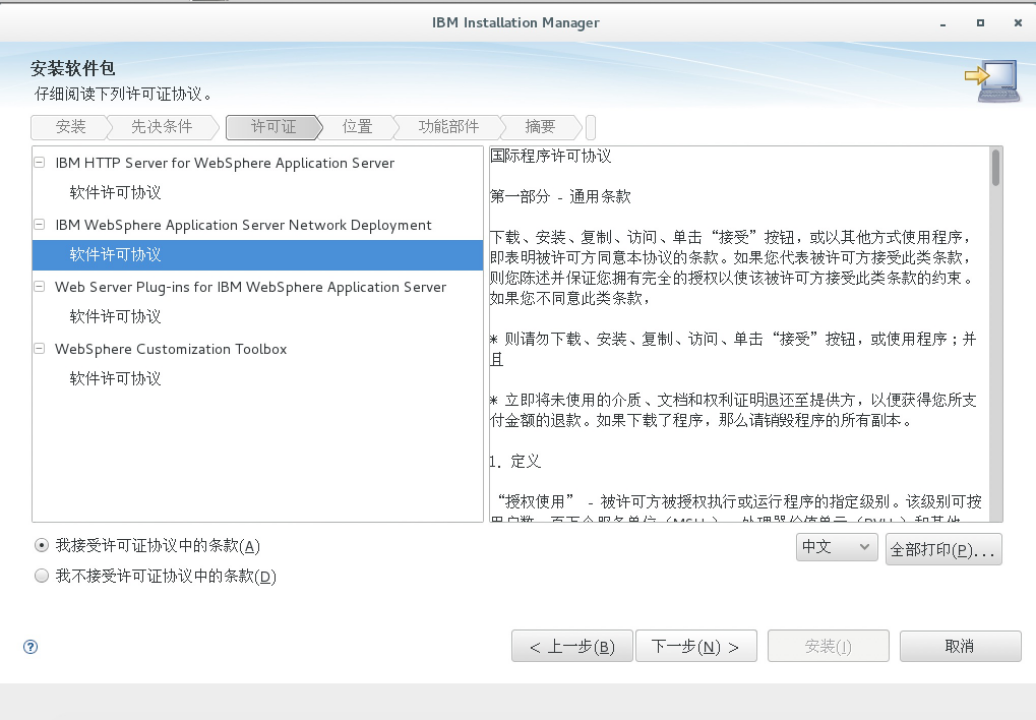

接收许可

配置安装位置

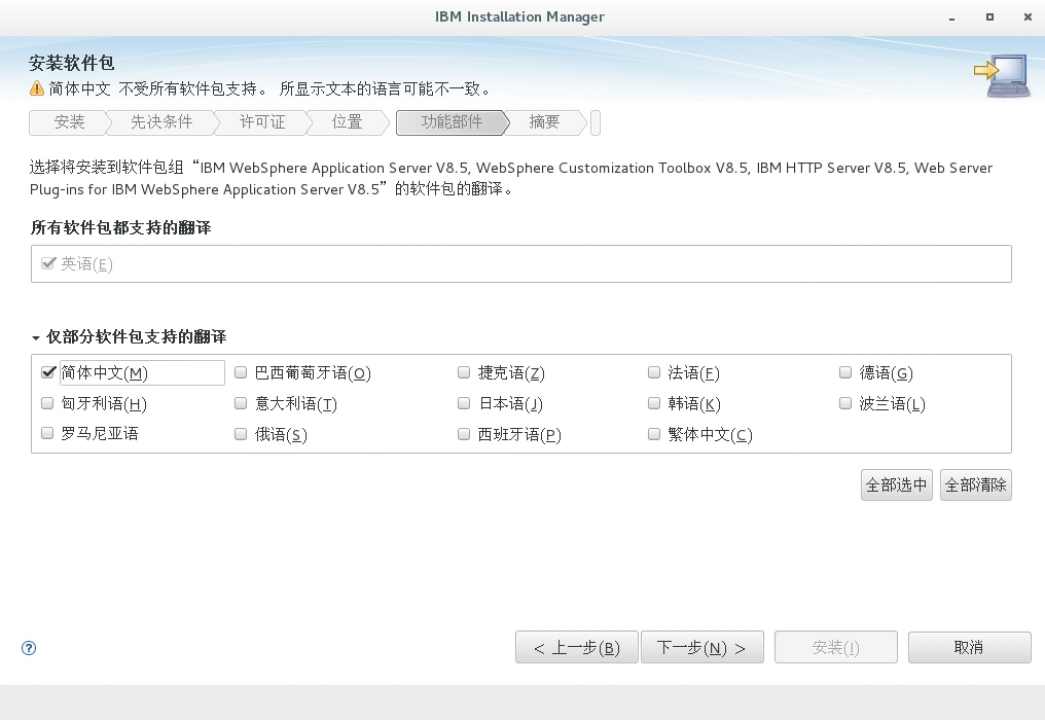

勾选支持简体中文翻译

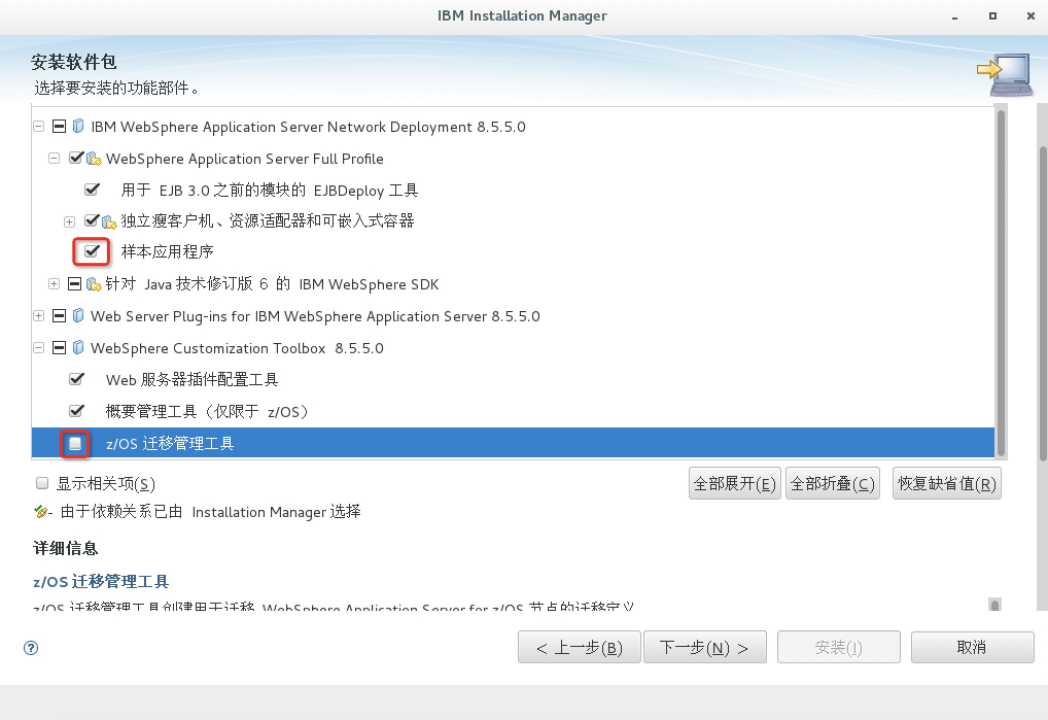

勾选案例,去掉不必要插件

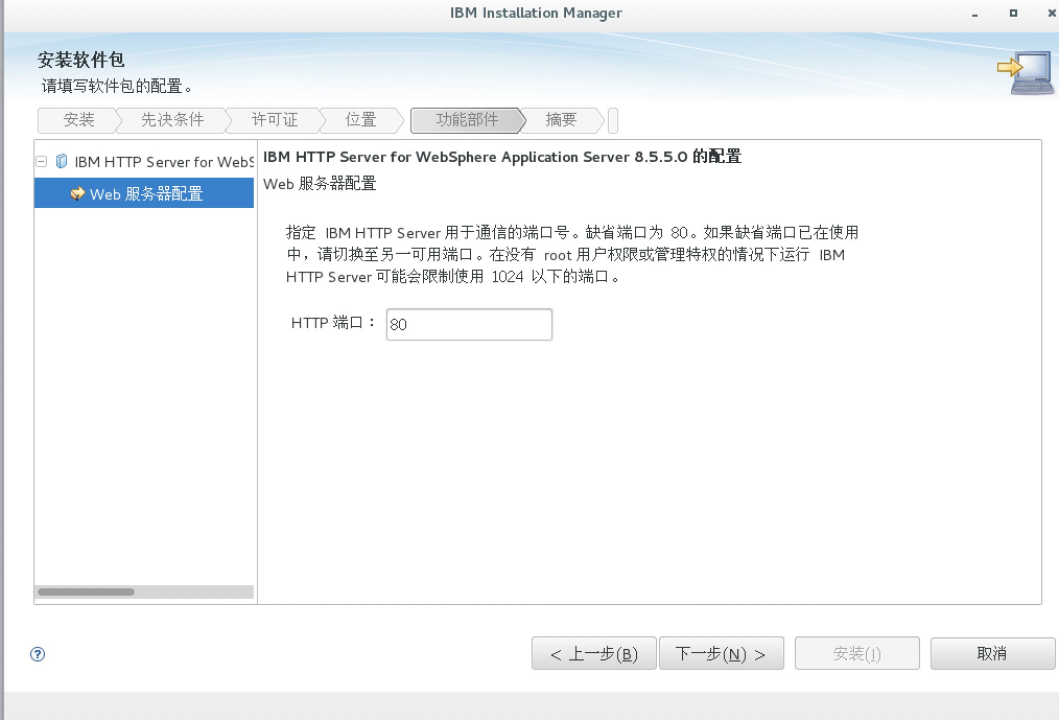

保持默认80端口

确认安装信息,开始安装

安装完成,退出

-

确认路径下生成的目录。

[root@localhost IBM]# ls

HTTPServer IMShared InstallationManager WebSphere -

创建

Dmgr

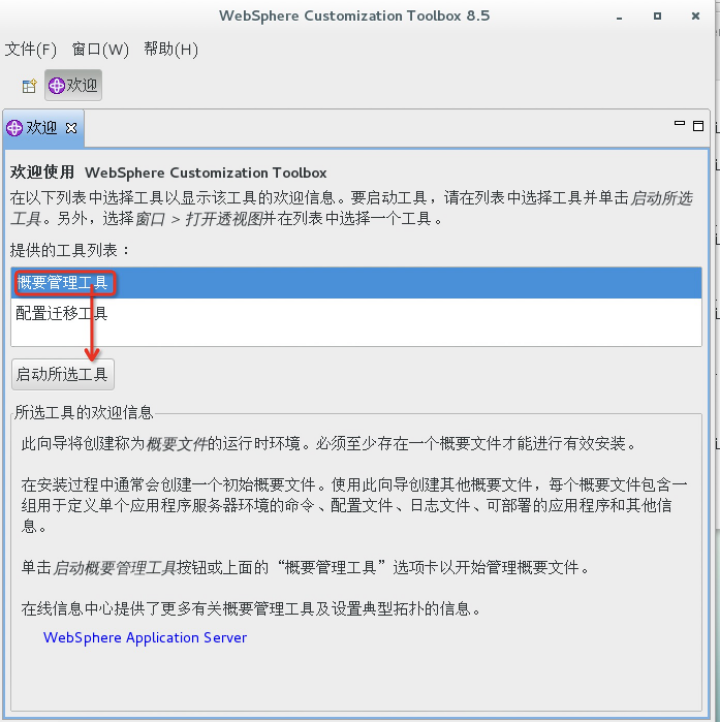

[root@localhost IBM]# cd WebSphere/AppServer/bin/ProfileManagement/

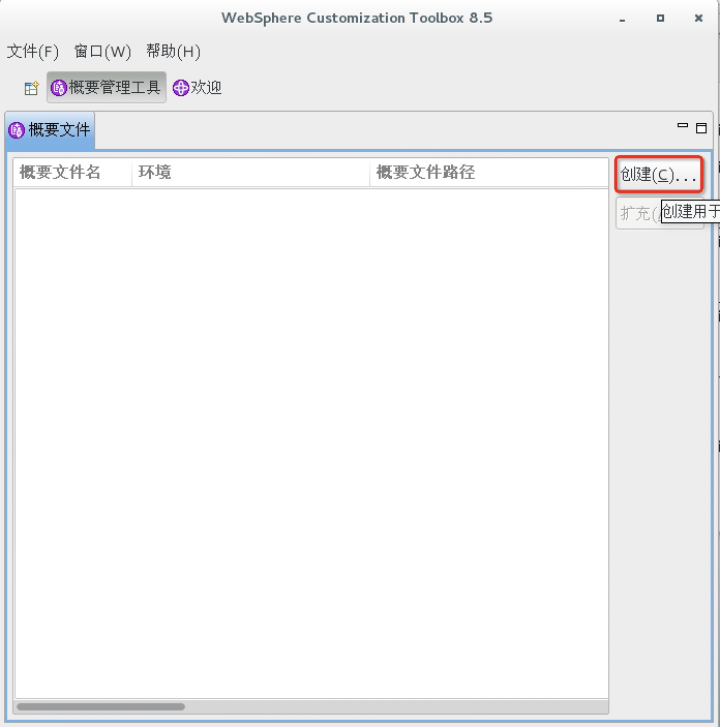

[root@localhost ProfileManagement]# ./wct.sh

-

创建

管理工具

-

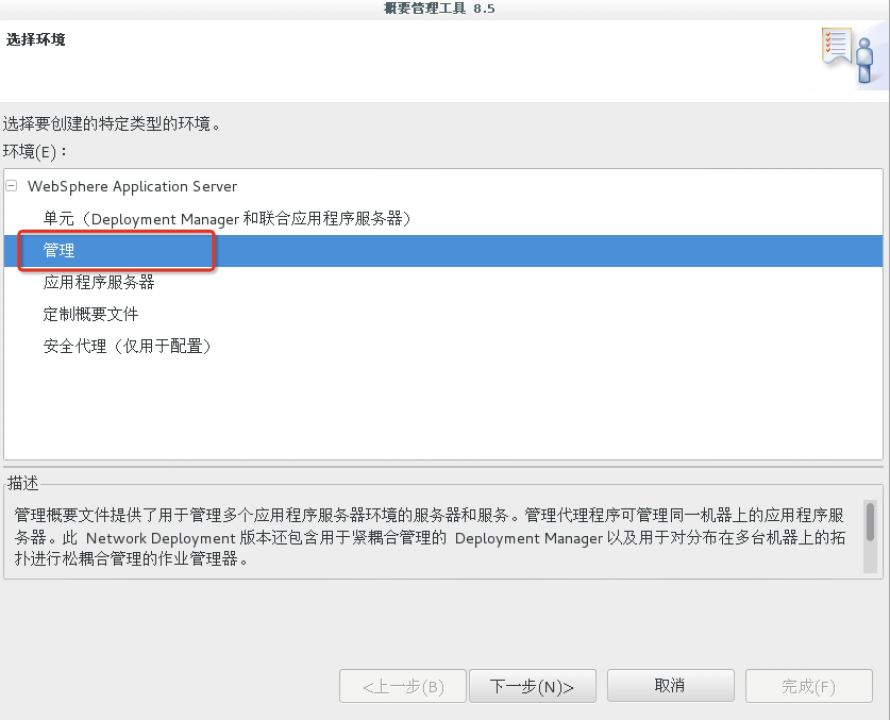

选择

管理环境

-

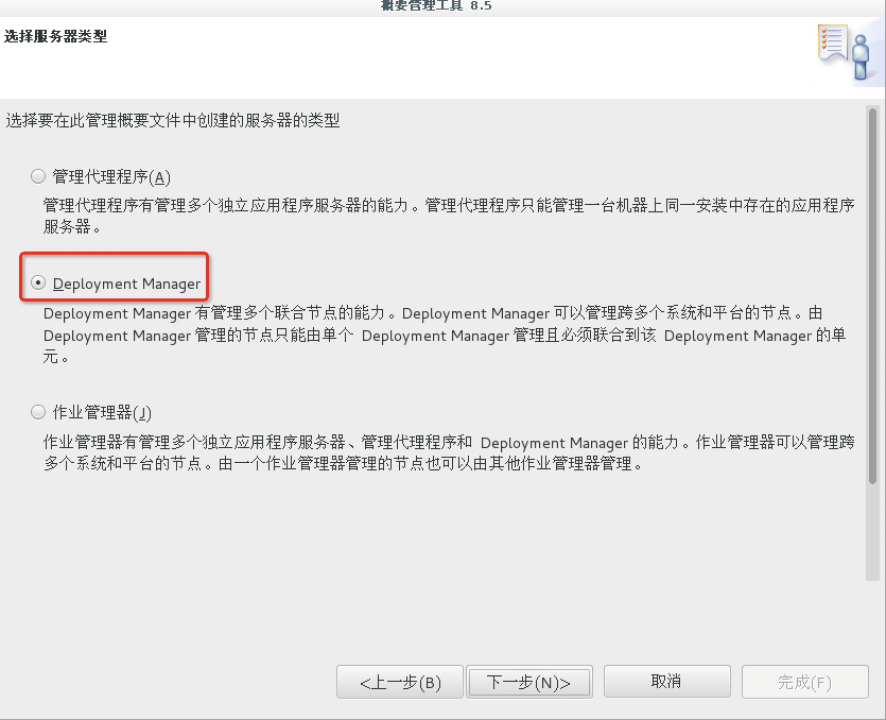

选择

deployment管理器

-

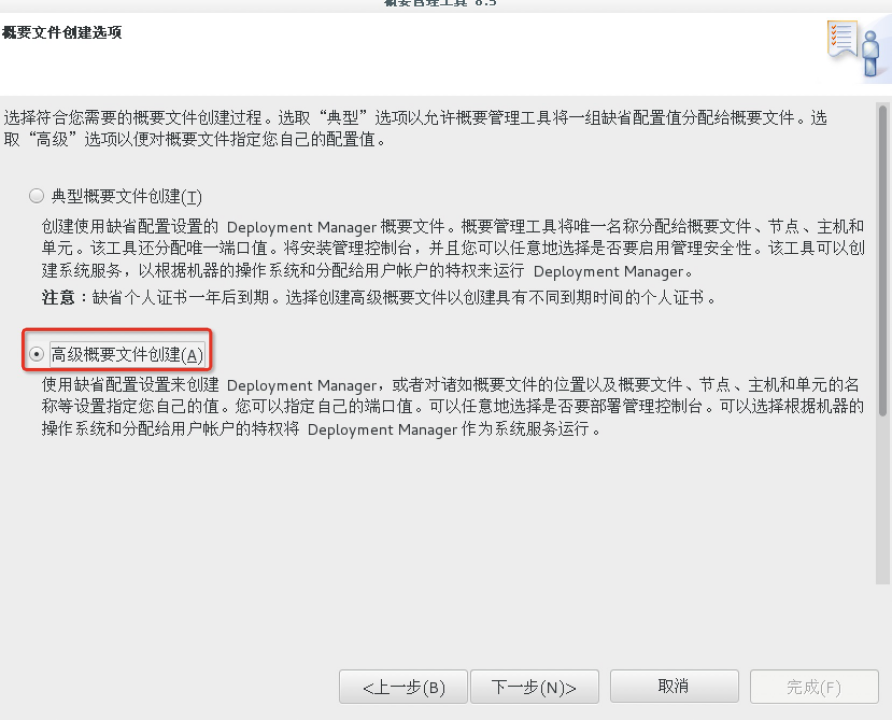

使用

高级选项

-

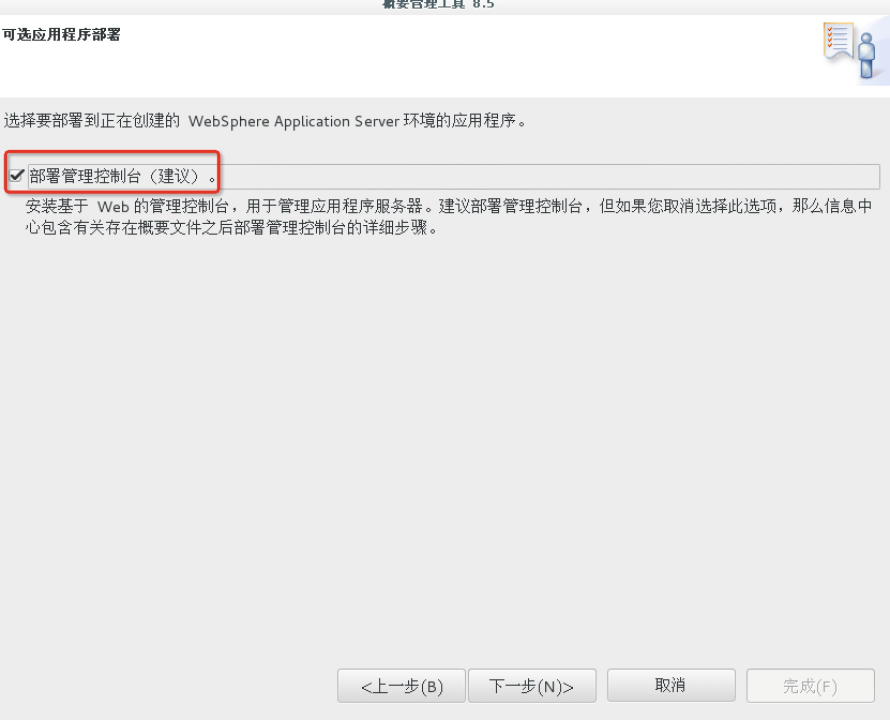

部署管理控制台

-

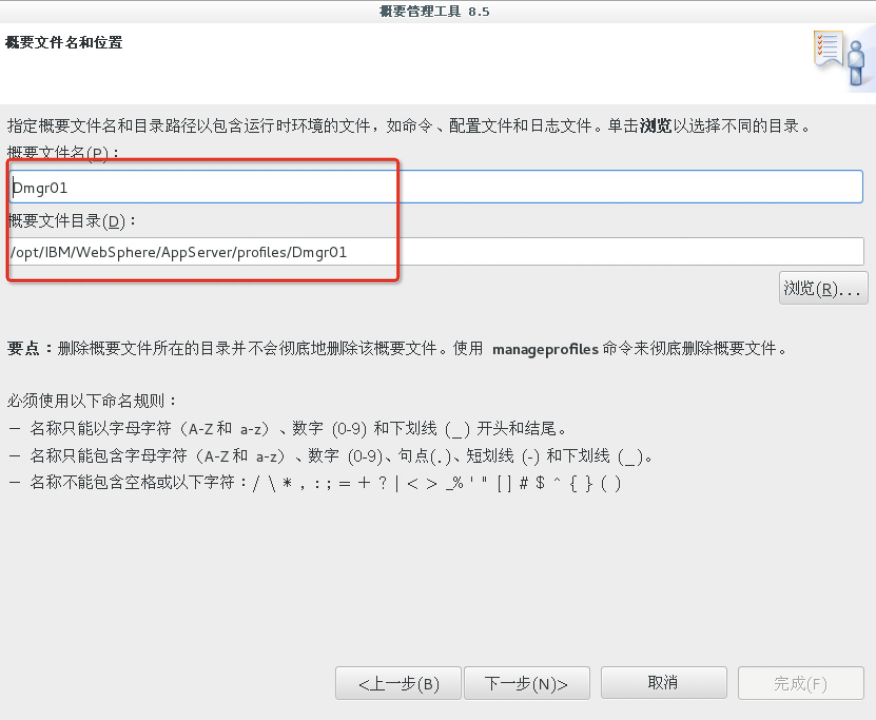

管理工具文件

名称和存放位置

-

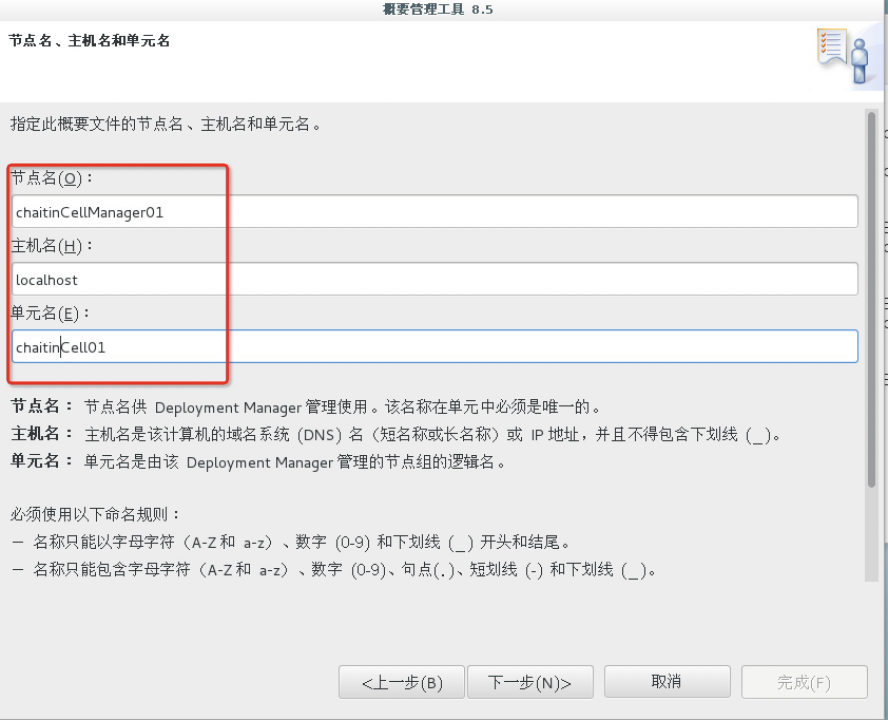

设置管理

节点名称,主机,单元名(主机名必须可连通)

-

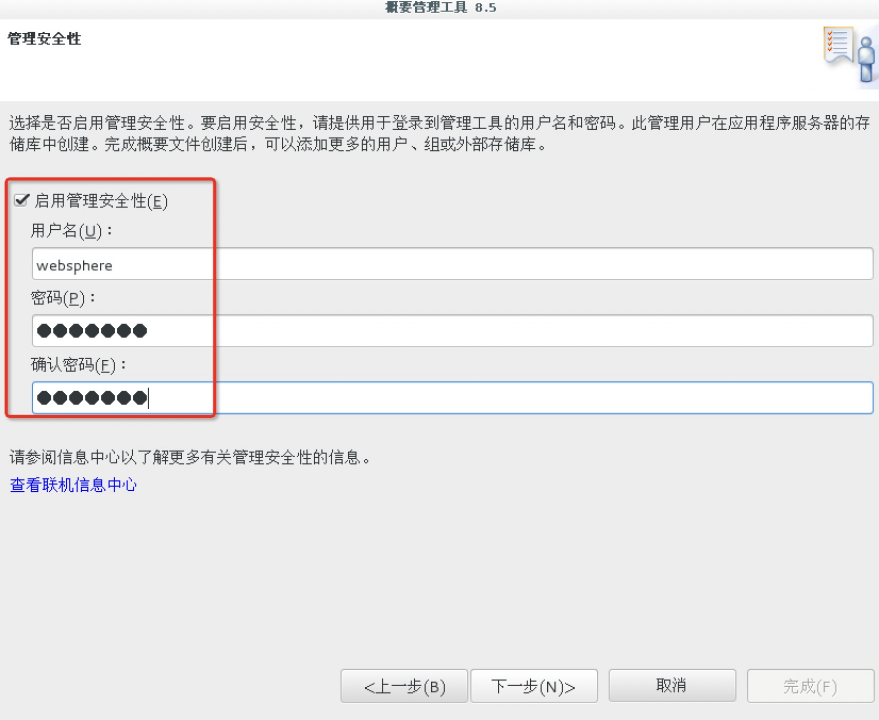

设置该

控制台管理账号

-

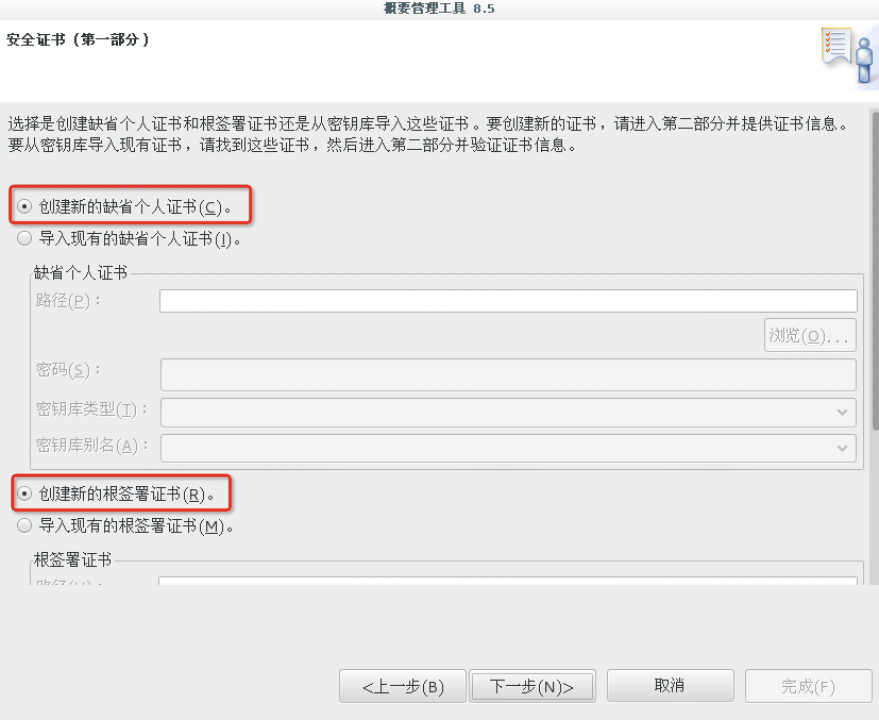

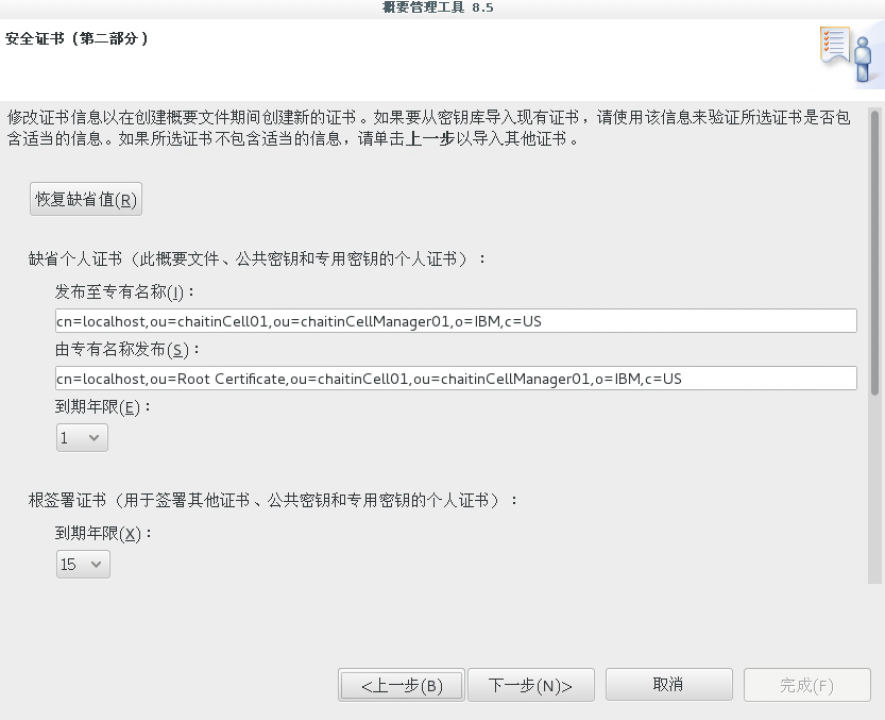

创建

默认证书

默认证书配置,可根据需求修改证书密码

-

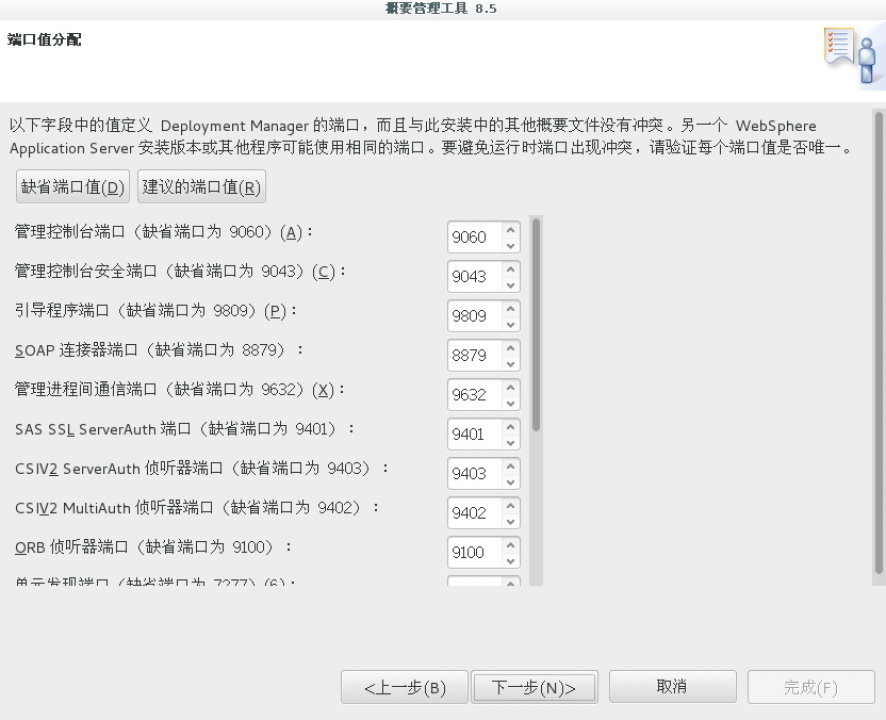

管理

端口分配,可根据需求更改

-

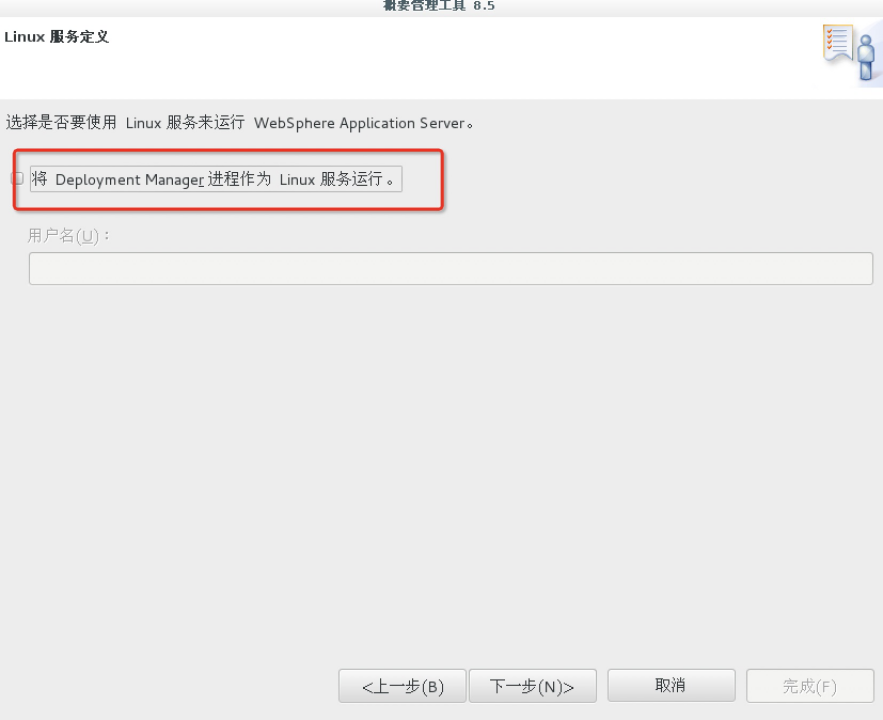

保持

手动启动

-

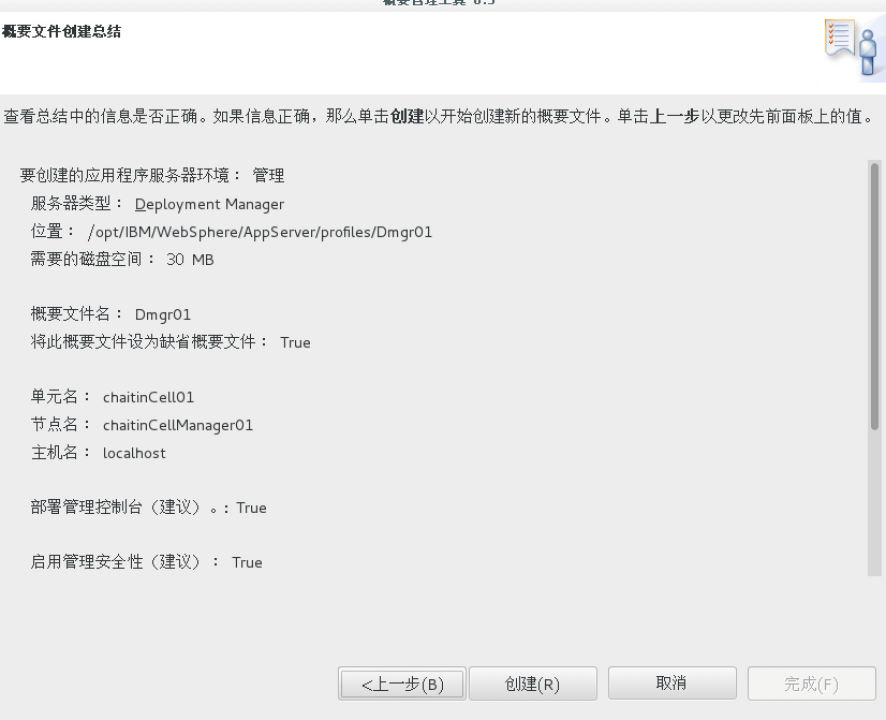

查看

总览,然后创建

-

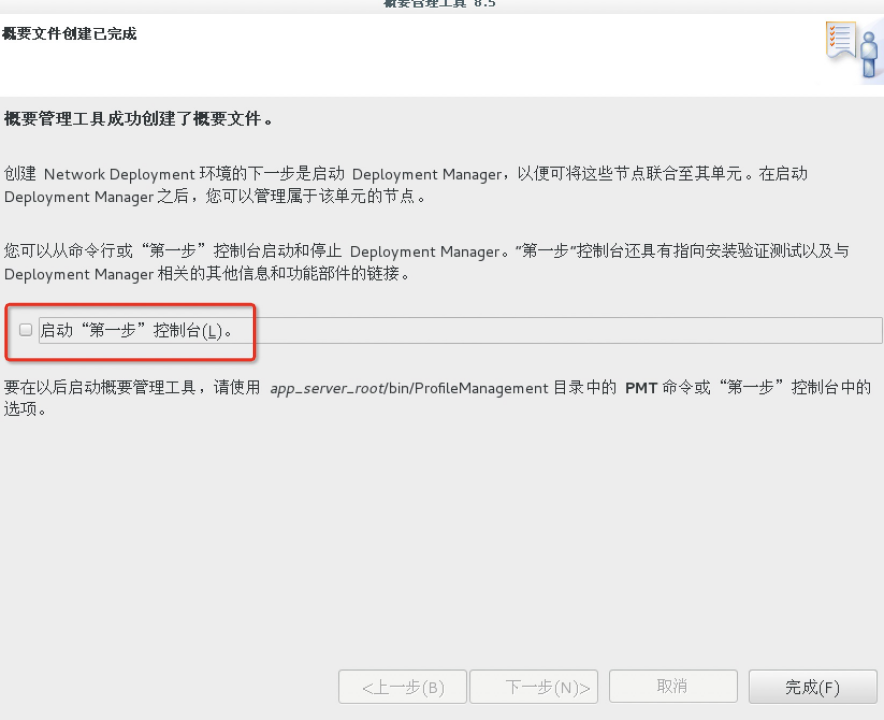

暂时不通过

工具启动控制台

-

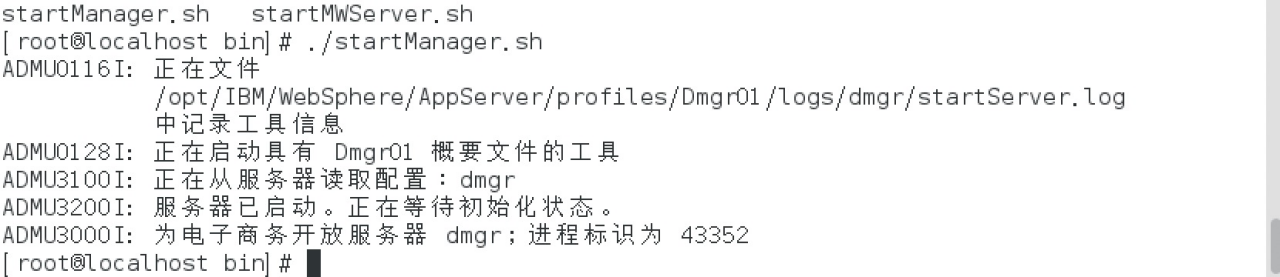

命令行启动控制台

[root@localhost bin]# pwd

/opt/IBM/WebSphere/AppServer/profiles/Dmgr01/bin

[root@localhost bin]# ./startManager.sh

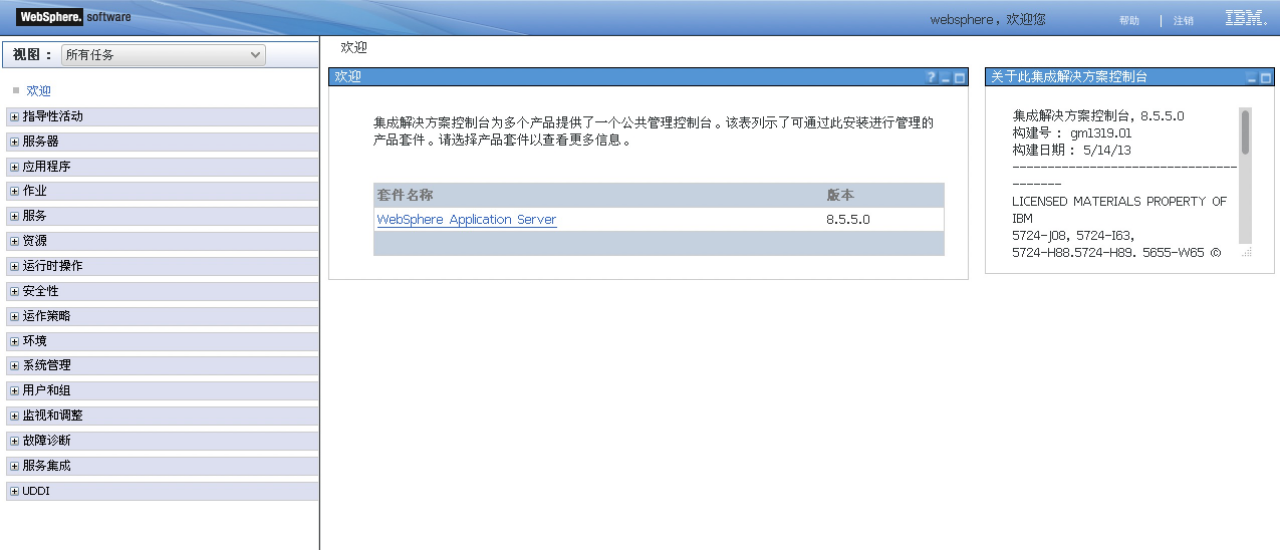

- 登录

was控制台https://127.0.0.1:9043/ibm/console/login.do

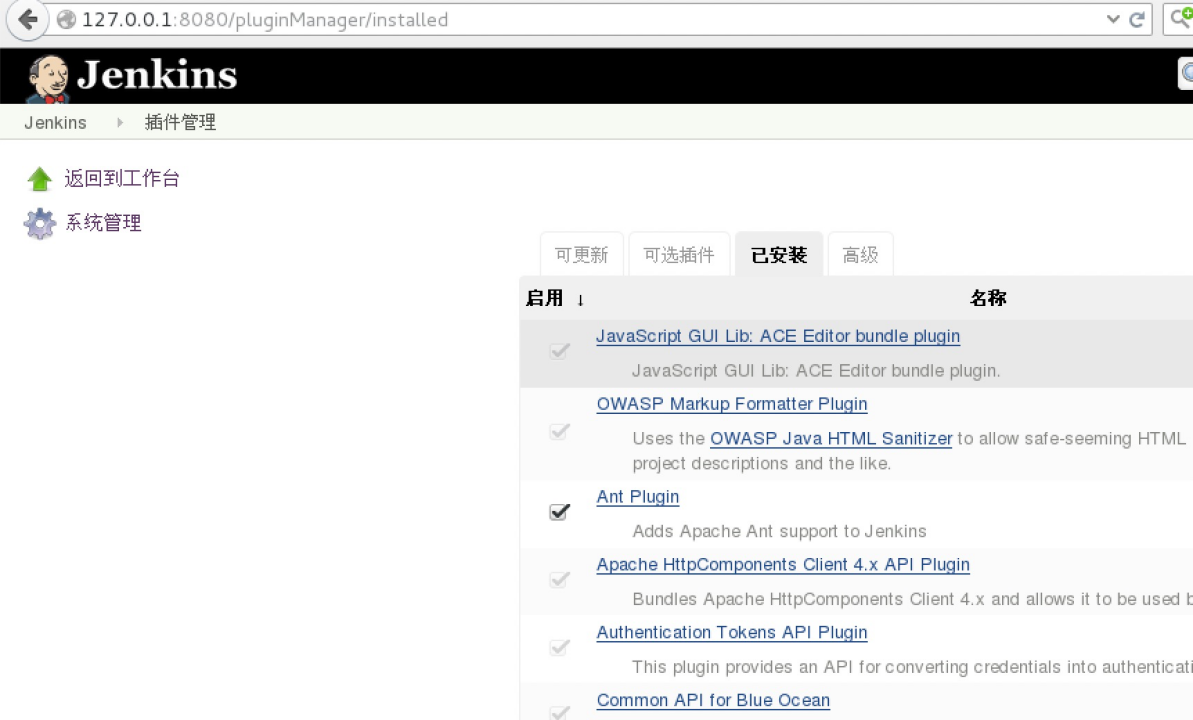

jenkins安装方法

-

删除已有的

java工具[root@localhost ~]#rm -rf /usr/bin/java*

-

解压

jdk1.7[root@localhost ~]# tar xf jdk-8u241-linux-x64.tar

-

复制软件到安装路径

[root@localhost ~]# cp -rf jdk1.8.0_241/ /usr/local/java

-

设置环境变量

[root@localhost ~]# vim /etc/profileJAVA_HOME=/usr/local/javaJRE_HOME=/usr/local/java/jrePATH=$PATH:$JAVA_HOME/bin:$JRE_HOME/binCLASS_PATH=.:$JAVA_HOME/lib/dt.jar:$JAVA_HOME/lib/tools.jar:$JRE_HOMR/libexport JAVA_HOME JRE_HOME PATH CLASS_PATH[root@localhost ~]# source /etc/profile

-

安装

jenkins软件[root@localhost ~]# rpm -ivh jenkins-2.99-1.1.noarch.rpm

-

开启

jenkins[root@localhost ~]# systemctl start jenkins

-

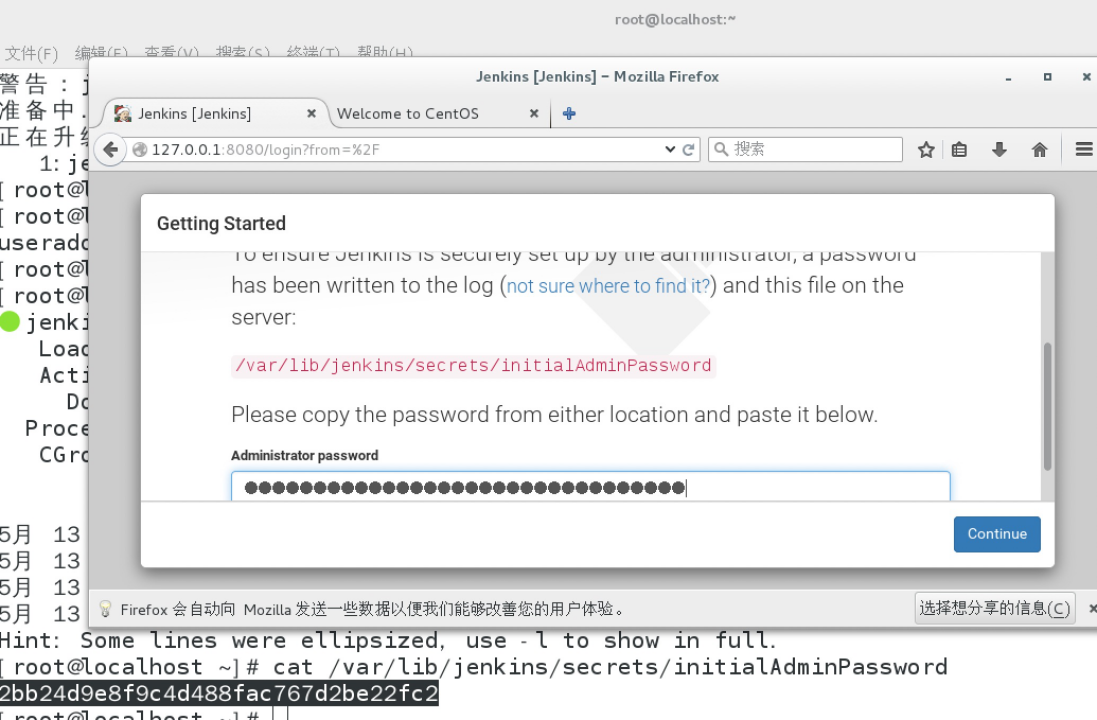

访问本地

http://127.0.0.1:8080,填入秘钥

-

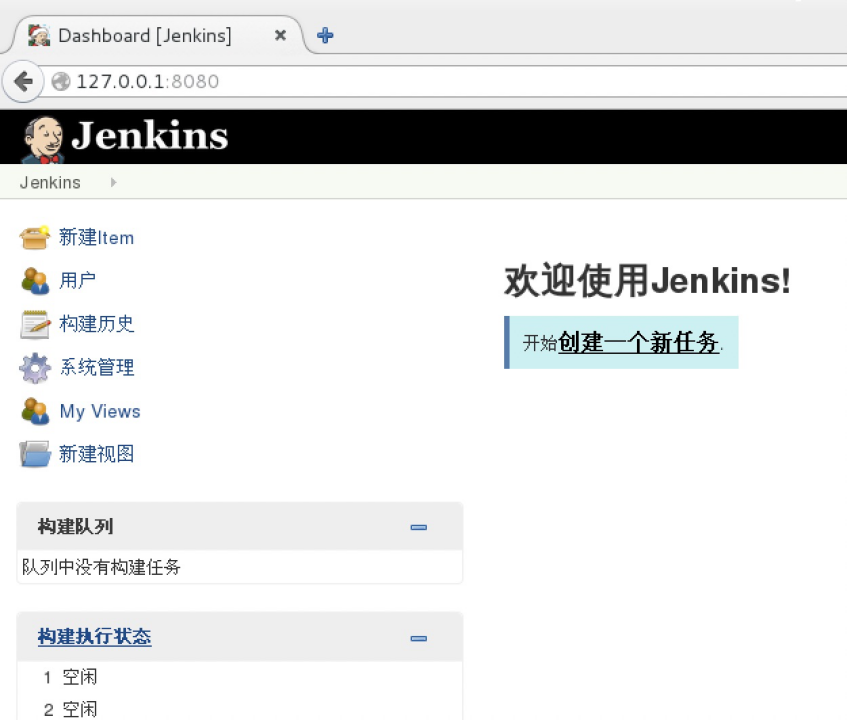

跳过安装,创建管理员和密码,开始使用

jenkins

-

解压缩

jenkins的插件。tar zxf jenkins-plugins.tar.gz

-

拷贝插件到

jenkins的plugins目录cp -rf plugins/* /var/lib/jenkins/plugins/

重启服务

systemctl restart jenkins- 回到

jenkins控制台查看插件已安装

CentOS7 安装Tomcat

- 使⽤

yum直接安装Tomcatsudo yum -y install tomcat- 如果

yum install tomcat 下载报错如下Loaded plugins: fastestmirror, langpacks Repodata is over 2 weeks old. Install yum-cron? Or run: yum makecache fast- 表示需要清除缓存

yum clean all

- 安装

管理⼯具sudo yum -y install tomcat-webapps tomcat-admin-webapps

安装在线⽂档sudo yum -y install tomcat-docs-webapp tomcat-javadoc

- 配置

Tomcatsudo vi /usr/share/tomcat/conf/tomcat.conf

- 设置

Tomcat最大占用内存

JAVA_OPTS="-Djava.security.egd=file:/dev/./urandom -Djava.awt.headless=true -Xmx512m -XX:MaxPermSize=256m -XX:+UseConcMarkSweepGC"Tomcat⽤户设置sudo vi /usr/share/tomcat/conf/tomcat-users.xml

- 设置用户名

<tomcat-users>

<user username="admin" password="password" roles="manager-gui,admin-gui"/>

</tomcat-users>- 启动

tomcat服务systemctl start tomcat

- 重启Tomcat服务

systemctl restart tomcat

- 开机⾃启动

Tomcat服务sudo systemctl enable tomcat

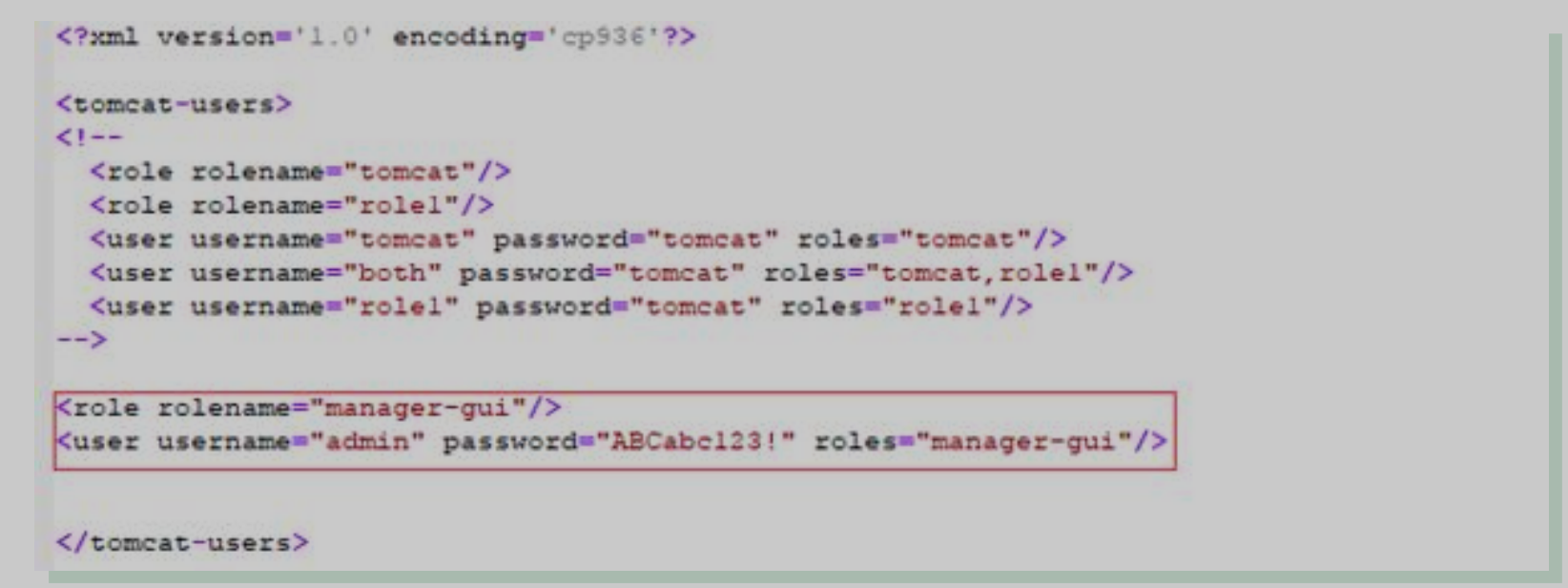

Tomcat安全加固

tomcat控制台用户配置

- 如果不需要控制台管理,请更改

控制台用户文件, - 注销

账号信息,如果需要控制台,请更改账户信息。 - 修改

tomcat/conf/tomcat-user.xml文件 注释或修改如下信息:

开启 tomcat的访问日志

- 开启

日志功能,增加审计环节- 修改

conf/server.xml文件 - 去掉如下的修饰符

-

去掉如下的修饰符

<Valve className=“org.apache.catalina.valves.AccessLogValve” directory=“logs” prefix="localhost_access_log." suffix=".txt" pattern="common" resolveHosts="false"/>

- 修改

自定义404访问界面

- 避免

泄露敏感信息- 在

网站根目录下新建noFile.html文件 - 查看并

启用一下tomcat/conf/web.xml文件中下列代码: -

避免`泄露`敏感信息

<error-page> <error-code>404</error-code> <location>/noFile.html</location> </error-page>

- 在

关闭目录浏览

- 防止

浏览器查看文件内容- 编辑

tomcat/conf/web.xml配置文件

- 编辑

<init-param>

<param-name>listings</param-name>

<param-value>true</param-value>

</init-param>- 把true改成false

使用安全的http请求

- 禁用不安全的

http请求方式- 编辑

tomcat/conf/web.xml配置,添加或者修改如下信息

- 编辑

禁用不安全的`http`请求

<security-constraint>

<web-resource-collection>

<url-pattern>/*</url-pattern>

<http-method>PUT</http-method>

<http-method>DELETE</http-method>

<http-method>HEAD</http-method>

<http-method>OPTIONS</http-method>

<http-method>TRACE</http-method>

</web-resource-collection>

<auth-constraint>

</auth-constraint>

</security-constraint>

<login-config>

<auth-method>BASIC</auth-method>

</login-config> 限制ip访问

- 访问来源

白名单 - 编辑

tomcat/conf/server.xml添加如下

限制ip访问

<valve

className=“org.apache.catalina.values.RemoteAddrValue”

allow=”IP地址" deny="" /> 登录超时退出

- 缓解

dos攻击带来的过渡资源占用 - 编辑

tomcat/conf/server.xml文件 -

server.xml

<Connector port="8080" protocol="HTTP/1.1" connectionTimeout=”3000" redirectPort=“8443” acceptCount=“500” maxThreads=“400” />

5.5以下的的server.xml

<Connector className=“org.apache.coyote.tomcat4.CoyoteConnector”

port=“8080” minProcessors=“5” maxProcessors=“75”

enableLookups=“true” redirectPort=“8443” acceptCount=“100”

debug=“0” connectionTimeout=“3000 ” useURIValidationHack=“false”

protocolHandlerClassName="org.apache.jk.server.JkCoyoteHandler"/>更改默认端口

- 降低被扫描的几率

- 编辑

tomcat/conf/server.xml文件 -

server.xml

<Connector port="8080" protocol="HTTP/1.1" connectionTimeout=”300" redirectPort=“8443” acceptCount=“500” maxThreads=“400” />

5.5以下的的server.xml

<Connector className=“org.apache.coyote.tomcat4.CoyoteConnector”

port=“8080” minProcessors=“5” maxProcessors=“75” enableLookups=“true”

redirectPort=“8443” acceptCount=“100” debug=“0”

connectionTimeout=“300 ” useURIValidationHack=“false”

protocolHandlerClassName="org.apache.jk.server.JkCoyoteHandler"/>

启动https加密访问

-

使用

jdk的keytools生成密钥对 -

keytool -genkey -alias tomcat -keyalg -

RSA -keystore -

/mydir/keystore -

修改

tomcat的web.xml文件取消注释信息后添加秘钥路径和访问密码

5.5以下的的server.xml

<Connector port=“8443”

protocol=“org.apache.coyote.http11.Http11Protocol”

maxThreads=“150” SSLEnabled=“true” scheme=“https” secure=“true”

clientAuth="false" keystoreFile="/mydir/keystore"

keystorePass="123.com" sslProtocol="TLS" />随时更新补丁

-

修补最新的漏洞

- 访问

https://tomcat.apache.org下载最新版本

- 访问